Coronakrise

Bedrohungsanalyse der Cloud-Sicherheit während der COVID-19-Pandemie

Das Virus und die Cloud

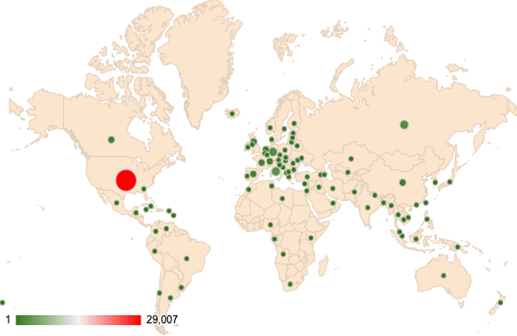

Unit 42, die Malware-Forschungsabteilung von Palo Alto Networks, hat 1,2 Millionen neu registrierte Domain-Namen (NRDs) analysiert, die Schlüsselwörter im Zusammenhang mit der COVID-19-Pandemie enthielten. Der Analysezeitraum erstreckte sich vom 9. März bis zum 26. April 2020. Die Security-Forscher stuften mehr als 86.600 Domains als „riskant“ oder „bösartig“ ein, verteilt über verschiedene Regionen, wie in Abbildung 1 dargestellt. Die USA wiesen die höchste Anzahl von bösartigen Domains (29.007) auf, gefolgt von Italien (2.877), Deutschland (2.564) und Russland (2.456).

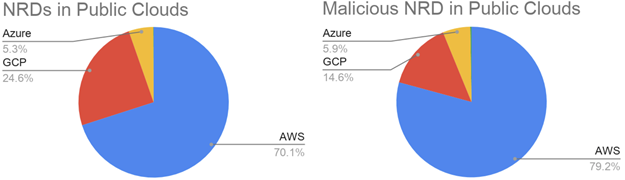

Die Security-Forscher von Unit 42 fanden heraus, dass mehr als 56.200 der NRDs bei einem der vier beliebtesten Anbieter von Cloud-Diensten (CSPs) gehostet werden, z.B. Amazon Web Services (AWS), Microsoft Azure, Google Cloud Platform (GCP) und Alibaba:

- 70,1 Prozent in AWS

- 24,6 Prozent in GCP

- 5,3 Prozent in Azure

- <.1 Prozent in Alibaba

Während der Nachforschungen kam heraus, dass einige bösartige Domains sich zu mehreren IP-Adressen auflösen und einige IP-Adressen mit mehreren Domains verbunden sind. Dieses Many-to-Many-Mapping tritt aufgrund der Verwendung von Content Delivery Networks (CDNs) häufig in Cloud-Umgebungen auf und kann IP-basierte Firewalls wirkungslos machen.

Einige wichtige Ergebnisse in diesem Zusammenhang sind:

- Im Durchschnitt werden täglich 1.767 bösartige COVID-19-Themen-Domains erstellt.

- Von den über 86.600 Domains werden 2.829 Domains, die in Public Clouds gehostet werden, als riskant oder bösartig eingestuft.

- 79,2 Prozent in AWS

- 14,6 Prozent in GCP

- 5,9 Prozent in Azure

- 3 Prozent in Alibaba

- Die Cyberkriminellen verschleiern böswillige Aktivitäten wie Phishing und die Verbreitung von Malware in der Cloud.

- Aufgrund des höheren Preises und des strengeren Screening-/Überwachungsprozesses sind böswillige Akteure wahrscheinlich weniger bereit, bösartige Domains in Public Clouds zu hosten.

Von der Cloud ausgehende Bedrohungen können schwieriger abzuwehren sein, da Kriminelle die Cloud-Ressourcen nutzen, um der Entdeckung zu entgehen und den Angriff zu verstärken. Unternehmen müssen über eine Cloud-native Sicherheitsplattform und eine fortschrittliche anwendungsorientierte Firewall verfügen, um ihre Umgebungen zu schützen. Palo Alto Networks überwacht kontinuierlich die bösartigen neu registrierten Domains. Sowohl die Prisma Cloud als auch die VM-Reihe bieten Layer-7-Firewallfunktionen in Cloud-Umgebungen, um bösartige Aktivitäten aus diesen Domains zu verhindern.

Abbildung 1: In sieben Wochen wurden mehr als 86.600 bösartige Domains im Zusammenhang mit COVID-19 registriert.

Abbildung 1: In sieben Wochen wurden mehr als 86.600 bösartige Domains im Zusammenhang mit COVID-19 registriert.

COVID-19-bezogene Domain-Namen

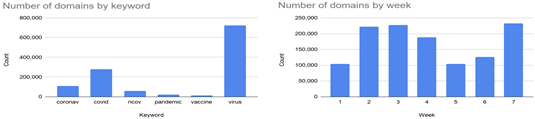

Die in dieser Studie untersuchten COVID-19-bezogenen Domains wurden aus dem RiskIQ-Datensatz gewonnen. Der Datensatz verfolgt die neu beobachteten Domains, die Schlüsselwörter im Zusammenhang mit COVID-19 enthalten, darunter "coronav", "covid", "ncov", "Pandemie", "Impfstoff" und "Virus". Zwischen dem 9. März und dem 19. April wurden 1,2 Millionen Domains mit einem dieser Schlüsselwörter registriert. 86.607 Domains wurden durch den URL-Filter von Palo Alto Networks als riskant oder bösartig kategorisiert. Die Forscher haben den Datensatz mit dem URL-Filter von Palo Alto Networks, AutoFocus, der WHOIS-Datenbank und der IP-Geolokalisierung angereichert.

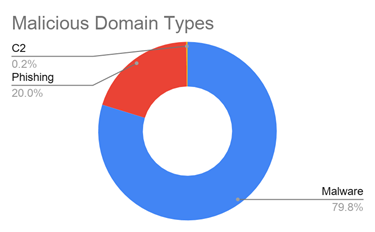

Abbildung 2 beschreibt die Anzahl der NRDs, die jedes Schlüsselwort enthalten, und die Anzahl dieser NRDs, die jede Woche beobachtet werden. Abbildung 3 veranschaulicht die im Datensatz identifizierten Arten von bösartigen Domains. Im Durchschnitt werden täglich 1.767 bösartige COVID-19-bezogene Domains erstellt. Abbildung 1 veranschaulicht, wo die bösartigen Domains gehostet werden. Die USA haben die höchste Anzahl von bösartigen Domains (29.007), gefolgt von Italien (2.877), Deutschland (2.564) und Russland (2.456).

Abbildung 2: Neu registrierte Domains mit COVID-19-bezogenen Schlüsselwörtern vom 9. März bis 26. April 2020.

Abbildung 2: Neu registrierte Domains mit COVID-19-bezogenen Schlüsselwörtern vom 9. März bis 26. April 2020.

Abbildung 3: Drei Arten von böswilligen Aktivitäten, die von Palo Alto Networks URL Filtering identifiziert wurden.

Abbildung 3: Drei Arten von böswilligen Aktivitäten, die von Palo Alto Networks URL Filtering identifiziert wurden.

COVID-19-NRDs in Public Clouds

Wenn man sich auf die in der Cloud gehosteten Domains konzentriert, werden 56.212 der NRDs bei einem der vier führenden Cloud-Service-Provider – AWS, Azure, GCP oder Alibaba – gehostet. 39.494 (70 Prozent) dieser Domains werden bei AWS gehostet, und nur 61 (0,1 Prozent) der Domains bei Alibaba. Palo Alto Networks identifizierte 2.829 in der Cloud gehostete NRDs, die als „riskant“ oder „bösartig“ eingestuft wurden. Abbildung 4 zeigt die Verteilung der NRDs auf die 4 CSPs. Die linke Grafik zeigt die Verteilung aller NRDs, die sich in der Cloud befinden, und die rechte Grafik zeigt die Verteilung der „bösartigen“ NRDs in Public Clouds. Zu beachten ist, dass Alibaba aufgrund seines geringen Prozentsatzes (< 0,5 Prozent) nicht in der Darstellung erscheint. Es ist interessant zu sehen, dass nur 5 Prozent der NRDs in Public Clouds als bösartig eingestuft werden, gegenüber 7,5 Prozent der NRDs im gesamten Internet.

Abbildung 4: Verteilung von NRDs in Public Clouds.

Abbildung 4: Verteilung von NRDs in Public Clouds.

Schlussfolgerung

Cyberbedrohungen entwickeln sich rasch und nutzen reale Ereignisse, um die Opfer zu täuschen. Da COVID-19 die Akzeptanz von Clouds stark ansteigen lässt, gibt es derzeit nicht nur Angriffe, die sich gegen Cloud-Benutzer richten, sondern auch Bedrohungen, die von der Cloud ausgehen. Da täglich Tausende von böswilligen Domains online gehen, ist es unerlässlich, jeden Endpunkt mit Tools zur kontinuierlichen Überwachung und automatischen Bedrohungsabwehr zu schützen. Cloud-gehostete Anwendungen und Dienste sind denselben Bedrohungen ausgesetzt wie Nicht-Cloud-Endpunkte. Das Problem wird noch komplizierter in einer Multi-Cloud-Umgebung. Aufgrund der Komplexität des Cloud-Managements führen benutzerinduzierte Fehlkonfigurationen zu den meisten Sicherheitsvorfällen. Cloud-native Sicherheitsplattformen (CNSPs) helfen Unternehmen bei der Überwachung und Sicherung von Ressourcen über mehrere Cloud-Anbieter, Workloads und Hybride-Cloud-Umgebungen hinweg.