Schwachstellen durch IoT

Welche neuen Schwachstellen entstehen in Business-Netzwerken durch IoT?

Chris Petersen, CTO und Co-Founder von LogRhythm informiert:

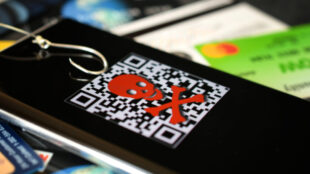

Im gleichen Tempo, mit dem sich IoT-Devices im praktischen Einsatz durchsetzen – und zwar sowohl in öffentlichen Institutionen als auch im Bereich kritischer Infrastrukturen (Gesundheitswesen, Energie usw.) – steigt auch das Risiko, dass die Geräte für kriminelle Zwecke missbraucht werden. In den letzten Monaten des Jahres 2016 etwa kam es zu einer massiven DDoS-Attacke, bei denen Hacker Zehntausende von privaten Geräten wie etwa moderne Babyphone oder Drucker für ihre Zwecke einsetzen konnten. Ziel des Angriffs war die von Dyn verwaltete DNS-Infrastruktur. Große Teile des Internets in Europa und Nordamerika waren praktisch lahmgelegt.

Dabei zeigt selbst diese Attacke mit all ihren Folgen nur die Spitze eines noch gewaltigeren Eisbergs. Angriffe, die sich entweder gegen das IoT richten oder sich kompromittierte IoT-Devices zunutze machen, werden in Zukunft sowohl immer häufiger auftreten als auch immer schwerwiegendere Folgen haben. Die internetfähigen Geräte dienen dabei als Gateways in die Unternehmensnetzwerke und damit als Hilfsmittel für Datendiebstahl, die Verteilung von Ransomware und für die Zerstörung oder Beeinträchtigung umfangreicher Infrastrukturen im großen Stil.

Wie lässt sich die Verwundbarkeit durch solche Angriffe in Grenzen halten?

Zwei Aspekte müssen betrachtet werden, wenn es um wirksame Abwehrstrategien gegen die neuen Bedrohungen geht: Erstens, was Unternehmen tun können, um sich gegen Angriffe dieser Art zu schützen, und zweitens, wie die IoT-Industrie ihre Produkte weniger anfällig machen kann.

Was den ersten Aspekt betrifft, so sollte sich jede Organisation von nun an explizit damit auseinandersetzen, dass es in ihrem Netzwerk auch IoT-Geräte gibt oder geben wird. Denkt man allein daran, wie schwierig die Härtung von Alt-Systemen ist, die nie dafür gebaut wurden, Cyber-Angriffen zu widerstehen, dann ist unmittelbar klar, dass die Implementierung einer schnellen Bedrohungserkennung und -behandlung auch im neuen Kontext unumgänglich ist.

Organisationen müssen das Security-Monitoring ihrer Infrastrukturen automatisieren, um sicherzustellen, dass sie auf IoT-Systeme gerichtete Bedrohungen und Cyberangriffe mit der geringstmöglichen Verzögerung aufdecken, bekämpfen und neutralisieren können.

Zum zweiten Aspekt ist anzumerken, dass IoT-Anbieter bereits jetzt eine ganze Reihe relativ einfacher Maßnahmen ergreifen können, um das Sicherheitsniveau ihrer existierenden Produkte zu erhöhen. Zunächst sollten sie sicherstellen, dass Default-Kennwörter in ihren Geräten grundsätzlich beim ersten Setup geändert werden müssen. Dann sollten sie das Patching bei ihren Produkten so einfach gestalten wie es nur geht. Idealerweise sollte das Patching vom Anbieter aus gesteuert werden. Anders ausgedrückt: Die Standard-Einstellungen sollten Aktualisierungen vorsehen, die automatisch und ohne Anwender-Interaktion ablaufen. Welcher Anwender möchte schon das Patch-Management für alle nur denkbaren Küchenmaschinen, Multimedia—Devices und Gadges in seinem Umfeld bewusst übernehmen?

Was neue Produkte betrifft, so wäre es zu wünschen, dass die Hersteller von vornherein auf sicherheitstechnisch gehärtete Betriebssysteme setzen, die von sich aus eine geringere Zahl von Angriffspunkten bieten. Darüber hinaus sollten die Anbieter ihre Entwickler in Programmiertechniken trainieren, die verhindern, dass bereits in der Entwicklungsphase Sicherheitslücken eingeschleust werden. Zusätzlich ist es sinnvoll, in statische und dynamische Code-Analyse-Tools zu investieren, die Source Code noch während des Entstehens automatisch nach Schwachstellen absuchen und kompilierte Programmversionen selbsttätig auf Sicherheitslücken hin testen.

Was bedeutet all dies für die Cyber-Sicherheit der Zukunft?

Das IoT-Sicherheitsproblem zu lösen, stellt durchaus eine Herausforderung dar. Jene Geräte, die jetzt schon in den Regalen der Einzelhändler stehen und millionenfach in Betrieb genommen werden, wurden gebaut, ohne dass man sich um Sicherheit große Gedanken gemacht hätte. Hier noch nachträglich für Security zu sorgen, ist oft gar nicht mehr möglich. Auch die Anwender werden sich größtenteils nicht um Sicherheitsaspekte kümmern, weil sie dazu weder die Zeit noch das nötige Wissen haben.

Wenn Sie schon IoT-Devices zuhause haben, ändern Sie zumindest die vorgegebenen Kennwörter und verwenden Sie eigene. Versuchen Sie außerdem, immer alle verfügbaren Updates vom Hersteller einzuspielen – das macht es allerdings vielleicht nötig, regelmäßig aktiv auf der Website des Anbieters nach Aktualisierungen zu suchen.

Diese zwei einfachen Schritte erschweren es Cyberkriminellen, Ihre Geräte zu „übernehmen“ und zu missbrauchen, und sie stellen sicher, dass die Produkte immer genau das tun, wofür sie sie gekauft haben: Ihnen das Leben ein wenig leichter zu machen.