Analyse Ransomware

Trend Micro analysiert Ransomware-Gruppe Akira

Akira entwickelt sich zusehends zu einer der am schnellsten wachsenden Ransomware-Familien, da sie eine doppelte Erpressungstaktik, ein Ransomware-as-a-Service (RaaS)-Vertriebsmodell und einzigartige Zahlungsoptionen einsetzt.

Einem Bericht zufolge, der Blockchain- und Quellcodedaten analysiert hat, scheint die Akira-Gruppe mit der inzwischen aufgelösten Conti-Ransomware -Gang verbunden zu sein. Conti, eine der berüchtigtsten Ransomware-Familien der jüngeren Vergangenheit, ist vermutlich der Nachfahre einer anderen produktiven Ransomware-Familie, der sehr zielgerichteten Ryuk-Ransomware .

Da Ransomware-Akteure ihre Taktiken weiterentwickeln, immer raffiniertere Ransomware-Familien kreieren, müssen Unternehmen an der Verbesserung ihrer Cybersicherheit arbeiten, um komplexe Bedrohungen wirksam abzuwehren.

Hintergrund

Die Ransomware Akira tauchte im März 2023 auf und ist dafür bekannt, es auf Unternehmen in den USA und Kanada abgesehen zu haben. Ihre Tor Leak-Site weist einen einzigartigen Retro-Look auf, der laut einem Bericht von Sophos an „Green-Screen“-Konsolen aus den 1980er Jahren erinnert, die durch die Eingabe bestimmter Befehle gesteuert werden können. Vom Code her unterscheidet sich der heutige Schädling vollständig von der Akira-Ransomware-Familie, die 2017 aktiv war, auch wenn beide verschlüsselte Dateien mit der gleichen Endung .akira versehen. Wie bereits erwähnt, werden die Akira-Betreiber mit Conti-Akteuren in Verbindung gebracht, was die Ähnlichkeiten im Code erklärt, so das Arctic Wolf Labs Team . Sie stellten jedoch auch fest, dass nach dem Leak des Conti-Quellcodes verschiedene böswillige Akteure diesen verwendeten, um ihren eigenen Code zu erstellen oder zu optimieren, was die Rückverfolgung der Ransomware-Familien zu den Conti-Betreibern noch schwieriger macht. Unsere eigene Analyse zeigt, dass die Erpressersoftware ähnliche Routinen wie Conti einsetzt, etwa die Verschleierung von Strings und die Verschlüsselung von Dateien. Auch meidet sie dieselben Dateierweiterungen wie Conti. Die Hauptmotivation der Akira-Betreiber ist augenscheinlich finanzieller Natur.

Die Gruppe wendet doppelte Erpressungstaktik an und stiehlt die wichtigen Daten der Opfer, bevor sie Geräte und Dateien verschlüsselt. Interessanterweise bieten die Hintermänner Berichten zufolge den Opfern die Möglichkeit, entweder für die Entschlüsselung von Dateien oder für das Löschen von Daten zu zahlen. Lösegeldforderungen liegen in der Regel zwischen 200.000 Dollar und mehr als vier Millionen.

„Unsere Analyse zeigt, dass die Erpressersoftware ähnliche Routinen wie Conti einsetzt, etwa die Verschleierung von Strings und die Verschlüsselung von Dateien. Auch meidet sie dieselben Dateierweiterungen wie Conti. Die Hauptmotivation der Akira-Betreiber ist augenscheinlich finanzieller Natur. Die Gruppe wendet doppelte Erpressungstaktik an und stiehlt die wichtigen Daten der Opfer, bevor sie Geräte und Dateien verschlüsselt. Interessanterweise bieten die Hintermänner Berichten zufolge den Opfern die Möglichkeit, entweder für die Entschlüsselung von Dateien oder für das Löschen von Daten zu zahlen. Lösegeldforderungen liegen in der Regel zwischen 200.000 Dollar und mehr als vier Millionen“, so Richard Werner, Business Consultant bei Trend Micro .

Neuere Aktivitäten

Im Juni 2023, nur drei Monate nach der Entdeckung, erweiterte Akira die Liste der anvisierten Systeme um Linux-Rechner. Im August berichtete der Incident Responder Aura, dass Akira auf Cisco VPN-Konten abzielte, die nicht über eine Multifaktorauthentifizierung (MFA) verfügten. Cisco veröffentlichte Anfang September einen Sicherheitshinweis zu Angriffen über die Zero-Day-Schwachstelle CVE-2023-20269 in zwei VPN-Features ihrer Produkte: Cisco Adaptive Security Appliance (ASA) und Cisco Firepower Thread Defense (FTD) Software.

Cisco berichtet, dass böswillige Akteure, die CVE-2023-20269 ausnutzen, gültige Anmeldeinformationen identifizieren können, die sich zum Aufbau nicht autorisierter Remote Access VPN-Sitzungen missbrauchen lassen, und für Opfer, die Cisco ASA Software Release 9.16 oder früher ausführen, eine clientlose SSL VPN-Sitzung aufbauen können.

Kürzlich veröffentlichte Sentinel One ein Video , das eine Akira-Ransomware-Variante namens Megazord analysiert, die im August auftauchte. Diese Variante scheint sich auf eine Power Rangers-Formation zu beziehen, da sie Dateien mit der Dateierweiterung POWERRANGES verschlüsselt. In der Lösegeldforderung werden die Opfer angewiesen, den Ransomware-Akteur über TOX Messenger zu kontaktieren.

|

|

Anvisierte Regionen und Branchen

Da Akira neu und sehr zielgerichtet ist, gibt es nicht so viele Angriffe wie bei anderen etablierteren und weit verbreiteten Ransomware-Familien. Unsere Trend Micro™ Smart Protection Network™-Telemetrie zeigt, dass Frankreich mit 53,1 Prozent aller Entdeckungen am stärksten von Akira betroffen war. Die meisten Akira-Opfer gehören nicht zu spezifischen Branchen. Die monatlichen Erkennungen von Akira zeigen mit 508 Angriffsversuchen einen deutlichen Anstieg im Juni 2023. Die niedrigsten Erkennungsraten wurden im Mai mit nur drei Angriffsversuchen im gesamten Monat verzeichnet.

Anvisierte Regionen und Branchen auf Basis der Akira Leak Site

Hier geht es um Daten von der Akira Leak Site, die Einzelheiten zu den von Akira anvisierten Unternehmen preisgeben. Diese Daten, die eine Konsolidierung der Open Source Intelligence (OSINT)-Recherche von Trend Micro und der Untersuchung der Leak-Site darstellen, zeigen, dass Akira- -Akteure zwischen dem 1. April und dem 31. August 2023 107 Unternehmen kompromittiert haben. Die meisten Akira-Opfer – genauer gesagt, 85,9 Prozent von ihnen – waren Unternehmen mit Sitz in Nordamerika, gefolgt von acht Angriffen in Europa.

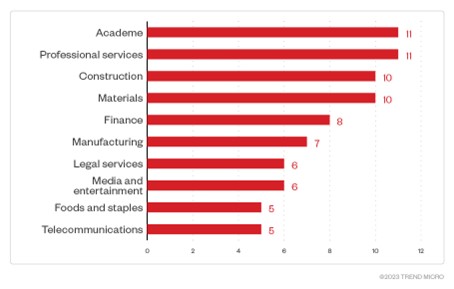

Wir stellten fest, dass die meisten Opfer kleine Unternehmen mit 1 bis 200 Mitarbeitern waren (59 Opfer). Auf den Plätzen zwei und drei folgen mittelgroße und große Unternehmen. Interessanterweise sind den Daten der Leak Site zufolge die am häufigsten angegriffenen Sektoren der akademische Bereich und die freiberuflichen Dienstleistungen, dicht gefolgt vom Baugewerbe und der Werkstoffindustrie.

Infektionskette und Techniken

Die Ransomware verschafft sich in der Regel über gültige Anmeldeinformationen Zugang zu den Umgebungen der Opfer. Die Informationen sammeln die Akteure möglicherweise von ihren Partnern oder durch andere Angriffe. Sie nutzen Tools von Drittanbietern wie PCHunter, AdFind, PowerTool, Terminator, Advanced IP Scanner, Windows Remote Desktop Protocol (RDP), AnyDesk, Radmin, WinRAR und das Tunneling-Tool von Cloudflare.

Erstzugang: Akira-Akteure sind dafür bekannt, kompromittierte VPN-Zugangsinformationen für den Erstzugang zu verwenden. Es wurde auch beobachtet, dass sie anfällige Cisco VPNs angreifen, indem sie CVE-2023-20269 ausnutzen, eine Zero-Day-Schwachstelle, die Cisco ASA und FTD betrifft.

**Persistenz: Die Akteure erstellen dafür ein neues Domain-Konto auf dem kompromittierten System.

Umgehung des Schutzes: Die Hintermänner nutzen auch PowerTool oder ein KillAV Tool, das den Zemana AntiMalware-Treiber für die Entdeckung von AV-bezogene Prozesse missbraucht.

Erkundung: Die Angreifer nutzen auch Tools wie PCHunter und SharpHound, AdFind zusammen mit Windows net Befehlen sowie Advanced IP Scanner und MASSCAN, um Informationen zum System zu sammeln.

Zugriff auf Anmeldedaten: Die Angreifer verwenden Mimikatz, LaZagne oder eine bestimmte Befehlszeile, um Anmeldedaten zu sammeln.

Laterale Bewegungen und Command-and-Control: Windows RDP dient den Akteuren als Tool für die lateralen Bewegungen im Opfer-Netzwerk. Mit Hilfe des Drittanbieter-Tools und Webdienstes RClone werden gestohlene Informationen exfiltriert. Außerdem verwenden sie entweder FileZilla oder WinSCP, um gestohlene Informationen über das File Transfer Protocol (FTP) zu verbreiten. Weitere Tools im Einsatz können sein: AnyDesk, Radmin, Cloudflare Tunnel, MobaXterm, RustDesk und Ngrok.

Auswirkungen: Die Ransomware verschlüsselt die betroffenen Systeme mit einem hybriden Verschlüsselungsalgorithmus, der Chacha20 und RSA kombiniert. Darüber hinaus verfügt die Binärdatei, wie die meisten modernen Ransomware-Binärdateien, über eine Funktion, mit der sie die Systemwiederherstellung verhindern kann, indem sie Schattenkopien vom betroffenen System löscht. Eine Auflistung der Ordner, die nicht verschlüsselt werden sowie eine Zusammenfassung der Verschlüsselungsdetails beinhaltet der Originalbeitrag . Dort findet sich auch eine Auflistung der MITRE Tactics and Techniques sowie eine tabellarische Zusammenfassung der weiteren eingesetzten Malware, Tools und Exploits.

Die zehn am häufigsten von Akira angegriffenen Branchen (Quellen: Akira Leak Site und Trend Micros OSINT-Forschung)

Die zehn am häufigsten von Akira angegriffenen Branchen (Quellen: Akira Leak Site und Trend Micros OSINT-Forschung) Die am meisten von Akira-Angriffen betroffenen Branchen (1. Mai bis 31. August) (Quelle: Trend Micro Smart Protection Network infrastructure) )

Die am meisten von Akira-Angriffen betroffenen Branchen (1. Mai bis 31. August) (Quelle: Trend Micro Smart Protection Network infrastructure) )