Sophos Active Adversary Report 2024

Sophos Report: Angreifer missbrauchen zunehmend legitime Windows-Tools

Sophos Active Adversary Report 2024 zeigt alarmierenden Trend

Die Nutzung legitimer Windows-Anwendungen und Tools durch Cyberkriminelle, auch bekannt als "Living Off the Land"-Binärdateien (LOLbins), hat im Jahr 2024 um 51 Prozent zugenommen. LockBit bleibt trotz internationaler Gegenmaßnahmen die führende Ransomware-Gruppe.

Im neuesten Bericht von Sophos, „The Bite from Inside “, werden aktuelle Techniken und Taktiken von Angreifern im ersten Halbjahr 2024 untersucht. Die Daten basieren auf fast 200 Vorfällen, die von den Sophos X-Ops-Teams im Bereich Incident Response sowie Managed Detection and Response analysiert wurden.

Zunehmender Missbrauch von legitimen Tools

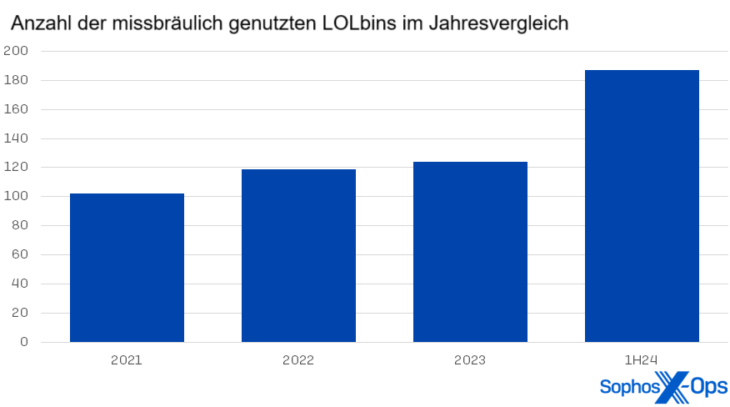

Eine zentrale Erkenntnis des Berichts ist die verstärkte Verwendung von vertrauenswürdigen Windows-Anwendungen durch Angreifer. Diese Strategie zielt darauf ab, Sicherheitsmechanismen zu umgehen und länger in kompromittierten Netzwerken unentdeckt zu bleiben. Im Vergleich zu 2023 stieg der Einsatz solcher Tools um 51 Prozent, seit 2021 sogar um 83 Prozent. Besonders häufig missbraucht wurde das Remote Desktop Protocol (RDP). In 89 Prozent der analysierten Fälle setzten Cyberkriminelle RDP ein, um Systeme zu infiltrieren – ein Wert, der den bereits hohen Anteil von 90 Prozent im Vorjahr bestätigt.

Warum LOLbins so gefährlich sind

„Der Einsatz von LOLbins erschwert die Erkennung von Angriffen erheblich, da diese Tools eigentlich legitime Funktionen erfüllen“, erklärt John Shier, Field CTO bei Sophos. „Das führt dazu, dass deren Nutzung oft unkritisch wahrgenommen wird, obwohl Angreifer damit gezielt Sicherheitsmechanismen umgehen.“

Für IT-Teams sei es essenziell, genau zu verstehen, wie diese Anwendungen in ihrer Umgebung genutzt werden. Nur mit einem klaren Überblick über legitime Aktivitäten lassen sich verdächtige Vorgänge rechtzeitig erkennen. Ein moderner Managed Detection and Response Service könne hier Abhilfe schaffen, indem er externe Expertise bereitstellt und interne IT-Teams entlastet.

Weitere Ergebnisse des Berichts

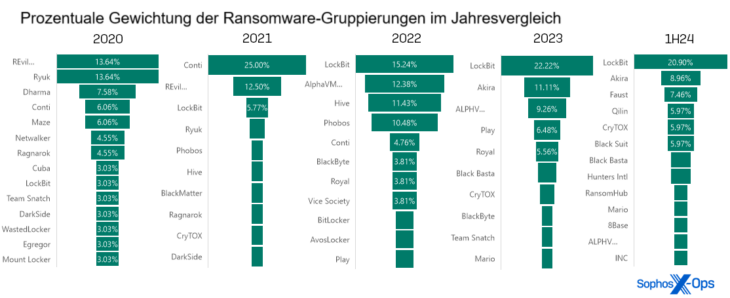

- LockBit bleibt führend: Trotz gezielter Maßnahmen gegen die Infrastruktur der Gruppe war LockBit im ersten Halbjahr 2024 für 21 Prozent aller Ransomware-Angriffe verantwortlich.

- Kompromittierte Zugangsdaten als Haupteinfallstor: In 39 Prozent der Vorfälle nutzten Angreifer gestohlene Anmeldedaten, ein Rückgang im Vergleich zu 56 Prozent im Jahr 2023.

- Ziel: Veraltete Active-Directory-Server: Angriffe konzentrierten sich zu 87 Prozent auf Active-Directory-Versionen aus den Jahren 2019, 2016 und 2012. Diese Versionen befinden sich kurz vor ihrem Support-Ende, was sie besonders anfällig macht.

Handlungsbedarf für Unternehmen

Die Ergebnisse des Berichts zeigen, wie wichtig ein proaktiver Ansatz in der IT-Sicherheit ist. Unternehmen sollten veraltete Systeme dringend aktualisieren, Zugangsdaten effektiv schützen und kontinuierlich überwachen, wie vertrauenswürdige Tools genutzt werden. Weitere Details zum Bericht und den analysierten Vorfällen finden sich im ausführlichen englischen Blogartikel „The Bite from Inside: The Sophos Active Adversary Report“.