Container-Security

Qualys erweitert seine Container-Sicherheitslösung

Erweiterung um Runtime-Verteidigungsfähigkeiten und automatisierte Durchsetzung

Qualys, Inc. (NASDAQ: QLYS), ein Pionier und führender Anbieter von disruptiven Cloud-basierten IT-, Security- und Compliance-Lösungen, kündigt Container Runtime Security an, welche Laufzeitverteidigungsfunktionen für containerisierte Anwendungen bietet.

Neue Lösung bringt tiefe Transparenz und Schutz von Anwendungen zur Laufzeit über traditionelle serverbasierte Container und neuere Container-as-a-Service-Umgebungen

Dieser neue Ansatz integriert ein extrem leichtgewichtiges Snippet von Qualys-Code in das Container-Image und ermöglicht so die richtliniengesteuerte Überwachung, Erkennung und Blockierung von Containerverhalten zur Laufzeit. Diese Fähigkeit macht die umständliche Verwaltung von Sidecar- und privilegierten Containern durch Sicherheitslösungen überflüssig, die auf Host-Knoten schwer zu verwalten und zu administrieren sind und nicht in Container-as-a-Service-Umgebungen funktionieren. Qualys Runtime Container Security , einmal im Image instrumentiert, funktioniert innerhalb jedes Containers, unabhängig davon, wo der Container genutzt wird. Es benötigt keine zusätzlichen Administrationscontainer. Diese neue Lösung adressiert in Echtzeit Anwendungsfälle der Containersicherheit wie die Überwachung und Blockierung kritischer Dateizugriffe, Netzwerk-Mikrosegmentierung, Schwachstellen- und Exploit-Milderung sowie virtuelles Patching.

„Wir bei Zoom verbessern weiterhin unser umfassendes Sicherheitsprogramm, das Präventions-, Erkennungs- und Reaktionsfähigkeiten für alle Arten von Arbeitslasten umfasst”, sagt Randolph Barr, Leiter der Sicherheitsoperationen bei Zoom. „Die Durchsetzung bewährter Sicherheitsverfahren, die Eindämmung von Angriffen und die Überwachung sind wichtige Anwendungsfälle für die Container-Laufzeitsicherheit. Qualys Container Runtime Security wird der Schlüssel dazu sein, unsere Erkennungs- und Reaktionsfähigkeiten auf containerisierte Arbeitslasten, die auf jeder Container-Infrastruktur laufen, weiter auszubauen”

Jetzt können Security-Teams ein umfassendes Containersicherheitsprogramm mit einer einzigen Lösung implementieren, die das Management von Schwachstellen sowie die Erkennung und Reaktion über die gesamte Container-Pipeline umfasst. Mit Qualys Container Runtime Security können Kunden:

- eine umfassende, richtliniengesteuerte Überwachung und Blockierung des Container-Laufzeitverhaltens einschließlich Dateizugriff, Netzwerkkommunikation und Prozessverhalten durchführen

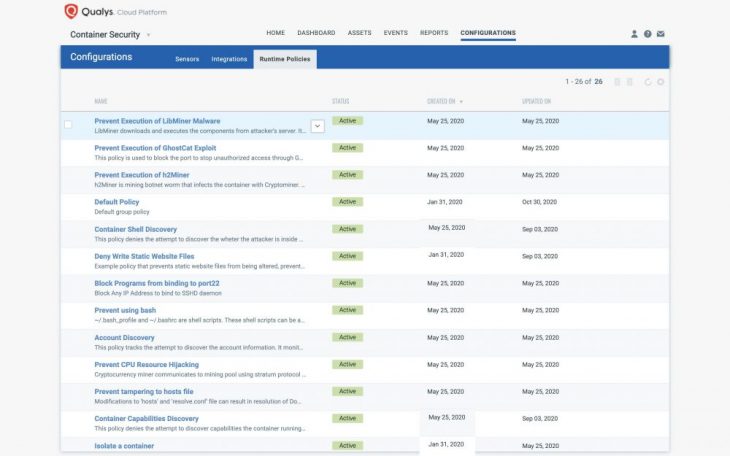

- Erstellen Sie granulare benutzerdefinierte Verhaltensrichtlinien, verwenden Sie Richtlinien aus der integrierten Richtlinienbibliothek oder generieren Sie automatisch Richtlinien auf der Grundlage des erlernten Containerverhaltens

- Instrumenten-Container-Images in der CI/CD-Build-Pipeline mit einem innovativen „Follow-the-Image“-Instrumentierungsansatz, der eine standardisierte, garantierte Container-Laufzeitsicherheit in allen Arten von Container-Umgebungen wie Docker, Kubernetes, AWS Elastic Kubernetes Service, AWS Elastic Container Service, Azure Kubernetes Service und Google Kubernetes Engine sowie Container-as-a-Service-Umgebungen wie Azure Container Instances, AWS Fargate und Google CloudRun ermöglicht.

Qualys Container Runtime Security – erstellen Sie Ihre eigenen benutzerdefinierten Richtlinien, verwenden Sie integrierte Richtlinien oder generieren Sie automatisch Richtlinien aus erlerntem Containerverhalten

Qualys Container Runtime Security – erstellen Sie Ihre eigenen benutzerdefinierten Richtlinien, verwenden Sie integrierte Richtlinien oder generieren Sie automatisch Richtlinien aus erlerntem Containerverhalten

„Das Wachstum von Kubernetes findet zu einer Zeit statt, in der das Unternehmen in der Lage ist, viele einschlägige Probleme der heutigen IT- und Softwareentwicklung zu lösen. Es werden jedoch neue Tools zur Sicherung von Containern benötigt, da die containerbasierte Anwendungsentwicklung ein völlig anderer Ansatz als die Softwareentwicklung ist“, so Frank Dickson, Program Vice President, Security Products bei IDC. „Kubernetes kann als unveränderliche Infrastruktur verwaltet werden; die Realität sieht jedoch so aus, dass Containerkonfigurationen während der Laufzeit driften können. Der Qualys-Ansatz ermöglicht es der Sicherheit, dem Container-Image mit integrierter Instrumentierung zu folgen, was die Sichtbarkeit und die Durchsetzung des Verhaltens bei laufenden Containern ermöglicht. Die Lösung ermöglicht auch einen ‚Follow-the-Container‘-Ansatz, der DevOps und Anwendungsteams zukunftssicheren Entwicklungsschutz bietet, wenn Anwendungen in ausgereiftere Container- und verwaltete Container-Umgebungen wie Docker, Kubernetes, AWS Fargate und andere migrieren.

„Erkennung und Reaktion in einer einzigen Anwendung über die Container-DevOps-Pipeline hinweg ist der Schlüssel zur effektiven Sicherung der containerisierten Anwendungen, da die Hochgeschwindigkeits-DevOps-Container-Pipeline zur Laufzeit von böswilligen Akteuren ausgenutzt werden kann“, so Philippe Courtot, Chairman und CEO von Qualys. „Daher müssen wir Sicherheit in Cloud-Workloads einbauen und den Schutz auf laufende Container ausdehnen. Qualys erweitert unsere Container-Sicherheitslösung um Verteidigungsfunktionen und ergänzt sie um richtliniengesteuerte Verhaltenserkennungs- und Reaktionsfähigkeiten, um laufende Container vor Ort, in privaten Clouds oder in öffentlichen Container-as-a-Service-Clouds zu schützen.“

Die Container Security-Lösung von Qualys mit Laufzeitfähigkeiten ist jetzt verfügbar. Für eine umfassende Demo von Container Runtime Security registrieren Sie sich bitte für die virtuelle Qualys Security-Konferenz (9. bis 24. November).

Qualys Container-Security

Qualys Container Security basiert auf der Qualys Cloud-Plattform und entdeckt, verfolgt und sichert Container vom Build bis zur Laufzeit. Container Security kennzeichnet kontinuierlich Sicherheits- und Compliance-Probleme in Containern in Ihrer hybriden IT-Umgebung und reagiert darauf. Der zusätzliche Laufzeitschutz erweitert diese Möglichkeiten und bietet einen vollständigen, granularen Einblick in laufende Container und die Möglichkeit, Richtlinien durchzusetzen, die das Verhalten von Containern regeln. Auf diese Weise können Sie Container, die von ihren übergeordneten Images abweichen und aufgrund von Schwachstellen oder Fehlkonfigurationen ein Sicherheitsrisiko darstellen, sofort erkennen und darauf reagieren.