Phishing Scam 3.0

Phishing Scams 3.0: Neue Methode missbraucht iCloud, PayPal, Google Docs und andere Dienste

Phishing Scams 3.0 – BEC-Firmen-Nachahmung

Avanan warnt vor einer neuen Masche der Phishing-Angriffe, die nun die Namen beliebter Unternehmen und Dienste nutzt, um in die Posteingänge der Menschen zu dringen.

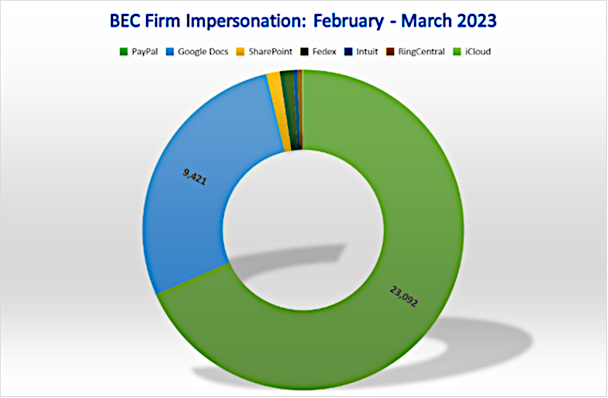

Avanan, ein Unternehmen von Check Point® Software Technologies Ltd. (NASDAQ: CHKP), einem weltweit führenden Anbieter von Cyber Security-Lösungen, warnt vor neuartigen Phishing-Angriffen, bei denen alltägliche Dienste, wie iCloud, PayPal, Google Docs und Fedex missbraucht werden, um Angriffe in deren Namen zu versenden. Die als Phishing Scams 3.0 bezeichnete Methode erfordert lediglich ein kostenloses Konto, damit Hacker in die Posteingänge von Personen dringen können. In den vergangenen zwei Monaten, Februar und März 2023, haben die Sicherheitsforscher insgesamt 33 817 E-Mail-Angriffe beobachtet, deren Nachrichten als legitime, beliebte Firmen und Dienste ausgegeben wurden. Der Ablauf ist einfach:

- Die Hacker erstellen ein kostenloses Konto, wie bei Paypal.

- Die Hacker machen E-Mail-Adressen ausfindig, an die versendet werden kann.

- Die Hacker erstellen eine gefälschte Rechnung, die entweder vorgibt, dass dem Nutzer etwas in Rechnung gestellt werde oder eine Neuerung bevorstünde.

- Die Hacker versenden die E-Mail.

Abbildung 1: Häufigkeit der Angriffe nach missbrauchten Organisationsnamen.

Abbildung 1: Häufigkeit der Angriffe nach missbrauchten Organisationsnamen.

Jeremy Fuchs, Sprecher bei Avanan, über die Entwicklung der Phishing-Angriffe: „Business Email Compromise (BEC) hat sich erneut entwickelt. Ein traditioneller BEC-Angriff hängt davon ab, wie gut eine einflussreiche Person innerhalb eines Unternehmens oder ein vertrauenswürdiger Partner nachgeahmt werden kann. Später verlagerten sich die Angriffe auf die Übernahme eines Nutzerkontos, das einer Organisation oder der Organisation eines Partners gehört, um sich damit in den legitimen E-Mail-Verkehr einzuschleusen und so zu antworten, als ob es der echte Mitarbeiter wäre. Jetzt erleben wir etwas Neues, denn die Angreifer nutzen legitime Dienste, um ihren Angriff durchzuführen. Bei solchen Betrügereien erhält das Opfer eine E-Mail von echten Firmen und Programmen (z. B. PayPal, Google Docs oder iCloud), die einen Link zu einer betrügerischen Website enthält. In den vergangenen zwei Monaten haben unsere Forscher insgesamt 33 817 solcher E-Mail-Angriffe beobachtet. Wir bezeichnen diese neue Art von Cyber-Angriffen als Phishing Scams 3.0 oder BEC-Firmen-Nachahmung. Der Hinweis ist wichtig, dass diese beliebten Dienste weder bösartig geworden sind, noch eine Schwachstelle aufweisen. Stattdessen nutzen Hacker die vertrauten Namen dieser Dienste, um in die Posteingänge zu gelangen. Ich empfehle allen Nutzern dringend, eine Zwei-Faktor-Authentifizierung einzuführen und E-Mail-Filter zu verwenden, um sich gegen diese Art von Angriffen zu schützen.“

Beispiel 1

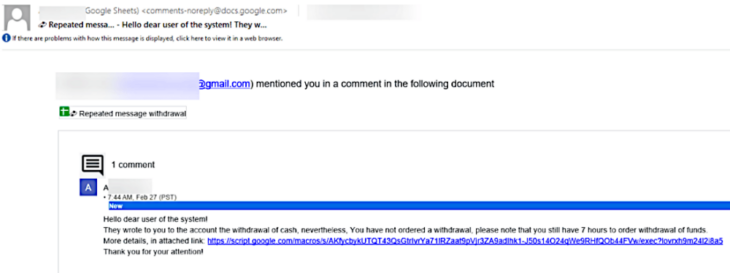

Hier hat der Hacker einen Kommentar zu einem Google Sheet hinzugefügt. Alles, was der Hacker tun muss, ist, ein kostenloses Google-Konto zu erstellen. Dann kann er ein Google-Dokument erstellen und das beabsichtigte Ziel darin erwähnen. Der Empfänger erhält eine E-Mail-Benachrichtigung.

Abbildung 2: E-Mail-Benachrichtigung von Google mit schädlichem Inhalt.

Abbildung 2: E-Mail-Benachrichtigung von Google mit schädlichem Inhalt.

Für den Endnutzer ist dies eine typische E-Mail, insbesondere wenn er Google Workspace verwendet. Sogar wenn nicht, ist es nicht verwunderlich, da viele Unternehmen Google Workspace und Microsoft 365 verwenden.

Beispiel 2

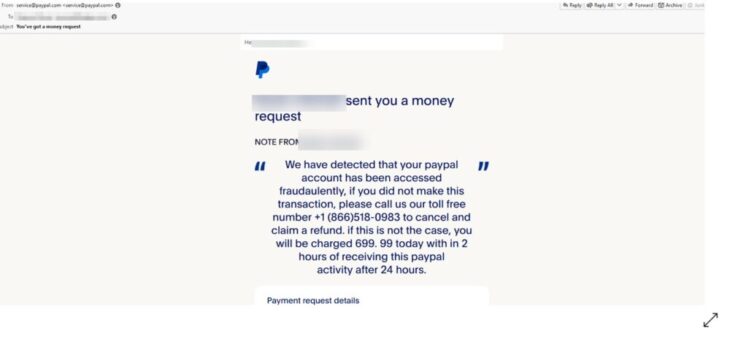

Hier ein weiteres Beispiel, dieses Mal mit Google Docs.

Abbildung 3: E-Mail-Benachrichtigung von Google mit schädlichem Inhalt.

Abbildung 3: E-Mail-Benachrichtigung von Google mit schädlichem Inhalt.

Die E-Mail stammt von einem legitimen Absender, nämlich Google. Die URL, bei der es sich um eine script.google.com-URL handelt, ist auf den ersten Blick ebenfalls legitim. Das liegt daran, dass diese Domäne rechtmäßig ist. Wer den Link anklickt, wird aber zu einer gefälschten Krypto-Währungsseite geleitet. Diese gefälschten Websites funktionieren auf verschiedene Weise. Es kann sich um reine Phishing-Seiten handeln, um Anmeldedaten zu stehlen, aber es gibt auch eine Vielzahl anderer Möglichkeiten, sei es direkter Diebstahl von Geld, oder Krypto-Mining.

Weitere Beispiele

Abbildung 4: Beispiel für PayPal-Nachahmung.

Abbildung 4: Beispiel für PayPal-Nachahmung.

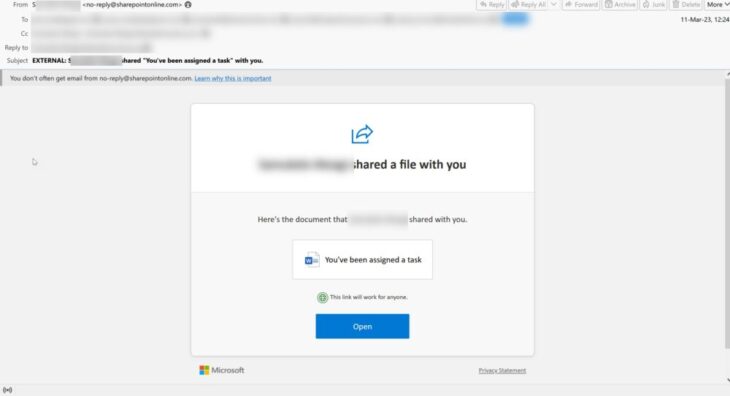

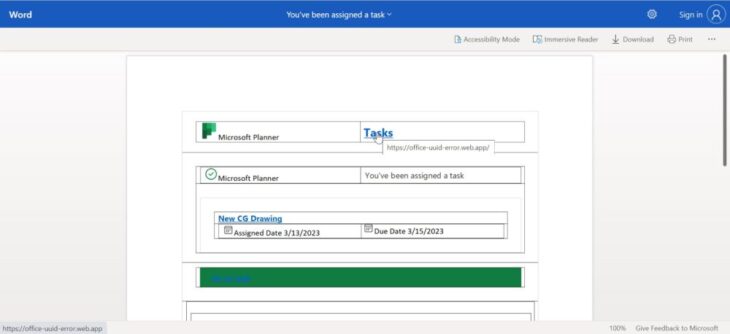

Abbildung 5: Beispiel für SharePoint-Nachahmung.

Abbildung 5: Beispiel für SharePoint-Nachahmung.

Abbildung 6: Auf SharePoint eingestellter Phishing-Link.

Abbildung 6: Auf SharePoint eingestellter Phishing-Link.

In allen aufgezeichneten Beispielen sah die E-Mail-Adresse, von der die E-Mail gesendet wurde, völlig legitim aus und enthielt die korrekten Domänen, was die Erkennung und Identifizierung für den durchschnittlichen Benutzer, der sie erhält, erheblich erschwert.