Marken-Phishing-Angriffe

Microsoft bleibt die am häufigsten imitierte Marke für Phishing im Q1 2021

Check Point Research veröffentlicht den Q1 Brand Phishing Report

Check Point Research (CPR), die Threat Intelligence-Abteilung von Check Point® Software Technologies Ltd. (NASDAQ: CHKP), einem weltweit führenden Anbieter von Cyber-Security-Lösungen, veröffentlicht den Brand Phishing Report für das erste Quartal 2021. Der Bericht hebt die Marken hervor, die in den Monaten Januar, Februar und März am häufigsten von Kriminellen bei ihren Versuchen, persönliche Informationen oder Zahlungsdaten zu stehlen, gefälscht wurden.

Wie schon im vierten Quartal 2020 blieb Microsoft die Marke, welche am häufigsten im Visier von Internet-Verbrechern stand. 39 Prozent aller Marken-Phishing-Versuche bezogen sich auf den IT-Technologie-Riesen (ein leichter Rückgang allerdings gegenüber 43 Prozent im 4. Quartal 2020), da Hacker weiterhin versuchten, aus den Menschen, die im Zuge der Covid-19-Pandemie auf Fernarbeit umsteigen mussten, Kapital zu schlagen. Der Lieferdienst DHL behauptet ebenfalls seinen zweiten Rang mit 18 Prozent aller darauf entfallenden Phishing-Versuche. Cyber-Kriminelle nutzen weiterhin die wachsende Abhängigkeit vom Online-Shopping aus.

Der Bericht beweist, dass die IT-Technologie-Branche immer noch am häufigsten zum Ziel von Marken-Phishing wird, gefolgt vom Versanddienstleister. Allerdings hat nun das Bankwesen in diesem Quartal den Einzelhandel in den Top drei Branchen abgelöst, da nun zwei große US-Bankmarken – nämlich Wells Fargo und Chase – in der Zehner-Liste zu finden sind. Dies offenbart, dass Hacker den Anstieg digitaler Zahlungen wegen der Pandemie und die zunehmende Abhängigkeit von Online-Banking, Online-Einkäufen und Hauslieferungen missbrauchen möchten, um Nutzer auszutricksen und Finanzbetrug zu begehen.

„Kriminelle haben im ersten Quartal 2021 verstärkt versucht, persönliche Daten zu stehlen, indem sie sich als führende Marken ausgaben. Unsere Daten zeigen deutlich, wie sie ihre Phishing-Taktiken ändern, um ihre Erfolgschancen zu erhöhen,“ erklärt Omer Dembinsky, Data Research Manager bei Check Point Software : „Während oft Sicherheitsmaßnahmen in Websites und Apps eingebaut sind, insbesondere bei Bankgeschäften, ist es der Mensch, der Betrügereien häufig nicht erkennt. Darum versuchen Hacker weiterhin, Menschen mit überzeugend gefälschten E-Mails auszutricksen, die vorgeben, von vertrauenswürdigen Marken zu stammen. Wie immer mahnen wir sämtliche Benutzer, vorsichtig zu sein, wenn sie persönliche Daten und Anmeldeinformationen preisgeben sollen, und zweimal darüber nachzudenken, bevor sie E-Mail-Anhänge oder Links öffnen – insbesondere von E-Mails, die vorgeben, von seriösen Unternehmen zu stammen, wie Bankinstituten, Microsoft oder DHL.“

Bei einem Marken-Phishing-Angriff versuchen Kriminelle, die offizielle Website einer bekannten Marke zu imitieren, indem sie einen ähnlichen Domain-Namen oder eine ähnliche URL und ein ähnliches Webseitendesign verwenden. Der Link zur gefälschten Website kann per E-Mail und Textnachricht an die Zielpersonen gesendet werden, oder ein Benutzer kann während des Surfens im Internet umgeleitet werden, oder er kann von einer betrügerischen mobilen Anwendung weitergeleitet werden. Die gefälschte Website enthält oft ein Formular, das dazu dient, die Anmeldedaten, Zahlungsdaten oder andere personenbezogene Informationen der Benutzer zu stehlen.

Top-Phishing-Marken im Q1 2021

Sortiert danach, wie häufig der Markenname vorkam:

- Microsoft (in 39 Prozent aller Marken-Phishing-Versuche weltweit)

- DHL (18 Prozent)

- Google (9 Prozent)

- Roblox (6 Prozent)

- Amazon (5 Prozent)

- Wells Fargo (4 Prozent)

- Chase (2 Prozent)

- LinkedIn (2 Prozent)

- Apple (2 Prozent)

- Dropbox (2 Prozent)

DHL-E-Mail-Phishing – Malware-Beispiel

Im ersten Quartal 2021 beobachteten die Sicherheitsforscher eine betrügerische Phishing-E-Mail, welche den Markennamen von DHL verwendete und versuchte, den Agent Tesla RAT (Remote Access Trojan) auf den Rechner des Benutzers herunterzuladen. Die E-Mail (siehe Abbildung 1), die von einer Webmail-Adresse gesendet wurde und so gefälscht war, dass sie den Anschein erweckte, sie stamme von support[at]dhl.com, enthielt das Anliegen, DHL Import Clearance – Consignment. Der Inhalt forderte zum Herunterladen einer Archivdatei auf namens DHL-IVN.87463.rar, die eine bösartige ausführbare Datei enthält, welche die Infektion des Systems mit Agent Tesla verursacht.

Abbildung 1: Die bösartige E-Mail, die mit dem Betreff DHL Import Clearance – Consignment gesendet wurde.

Abbildung 1: Die bösartige E-Mail, die mit dem Betreff DHL Import Clearance – Consignment gesendet wurde.

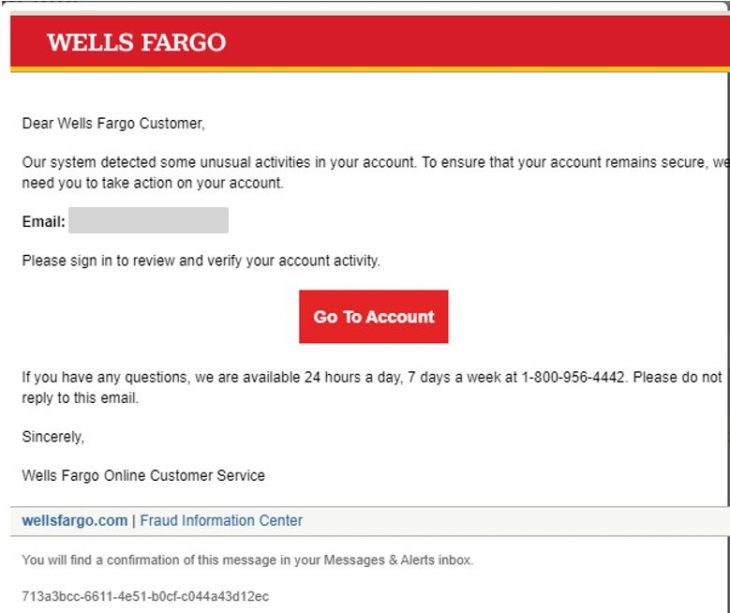

Wells Fargo Phishing E-Mail – Konto-Diebstahl

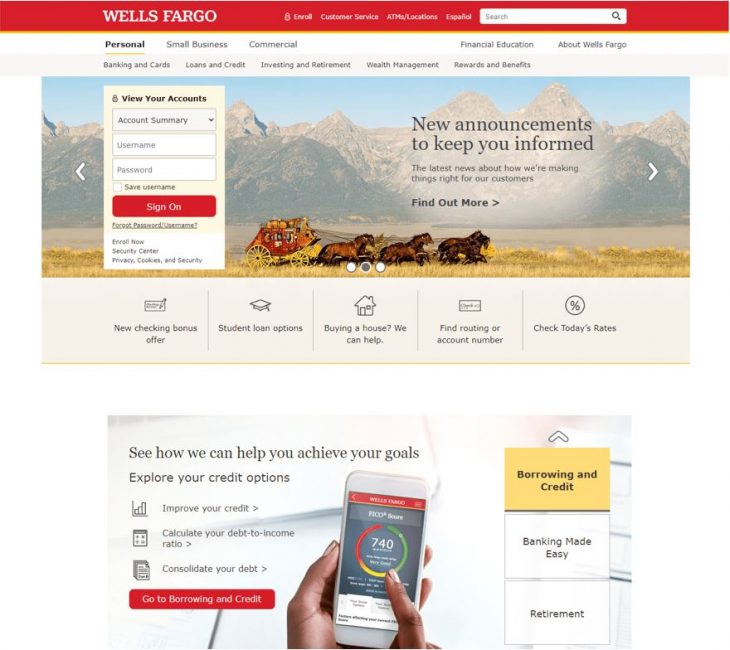

Hier wird versucht, das Konto eines Kunden von Wells Fargo zu stehlen. Die E-Mail (siehe Abbildung 2), die von der gefälschten E-Mail-Adresse noreply[at]cc.wellsfargo.com gesendet wurde, enthielt das Anliegen, Your Online access has been disabled. Der Angreifer versuchte, das Opfer zu verleiten, auf einen bösartigen Link zu klicken, der den Benutzer auf eine betrügerische Seite umleitet, die wie die echte Wells-Fargo-Website aussieht (siehe Abbildung 3). Dort wurde der Kunde aufgefordert, seinen Benutzernamen und sein Kennwort einzugeben.

Abbildung 2: Die bösartige E-Mail kam mit dem Betreff Your Online access has been disabled.

Abbildung 2: Die bösartige E-Mail kam mit dem Betreff Your Online access has been disabled.

Abbildung 3: Gefälschte Anmeldungseite

Abbildung 3: Gefälschte Anmeldungseite

Der Brand Phishing Report stützt sich auf die ThreatCloud-Intelligence von Check Point, dem größten kollaborativen Netzwerk zur Bekämpfung von Cyber-Kriminalität, das Bedrohungsdaten und Angriffstrends aus einem globalen Netzwerk von Bedrohungssensoren liefert. Die ThreatCloud-Datenbank inspiziert täglich über 3 Milliarden Webseiten und 600 Millionen Dateien und identifiziert täglich mehr als 250 Millionen Malware-Aktivitäten.