Versteckte Low-Profile DDoS Angriffe

Mein Netzwerk hat zu hohes „Cholesterin“

Wenn das Netzwerk langsam schwächelt

Fünf von sechs Unternehmen kämpfen täglich mit Low Profil-DDoS-Angriffen, die im Hintergrund die Bandbreite und Ressourcen des Netzwerkes verbrauchen und eine permanente Netzwerkbelastung darstellen, die zu einem schlechten QoS-Level und einer unbefriedigenden Kundenerfahrung führen.

Im heutigen Informationszeitalter müssen sich die Unternehmen auf die Geschwindigkeit und Genauigkeit der gelieferten Netzwerkdaten verlassen können. Die Performance muss für jeden, ob Mensch oder Maschine, gleichermaßen gesichert sein.

Doch wer kümmert sich schon um regelmäßige Gesundheitschecks, wenn es einem eigentlich „gut“ geht und der Alltag bewältigt werden kann? Wie der menschliche Organismus kann auch das Netzwerk unbemerkt von äußern Faktoren in der Leistungsfähigkeit beeinflusst werden. In unser Bewusstsein gelangt meist nur der medienwirksame Vorfall eines Botnet/DDoS-Angriffs, der ganze Serverlandschaften zum Absturz bringt. Schnell kommt man zu der Vorstellung, dass es eigentlich nur großvolumige DDoS-Angriffe gibt – dies entspricht aber nicht der Realität.

Die Denial-of-Service Technik ist nach wie vor ein sehr effizientes Mittel um Netzwerk- und Serverressourcen bis zur Erschöpfung zu bringen. Daher sind kleinvolumige DDoS-Angriffe wesentlich mehr verbreitet, als die voluminösen. Viele klein angelegte Angriffe können zudem die Erkennungsmechanismen besser umgehen und die Netzwerkressourcen effektiver anzapfen und verbrauchen, ohne dabei den Server kollabieren zu lassen. So wird das Netzwerk unbemerkt auf Dauer geschwächt.

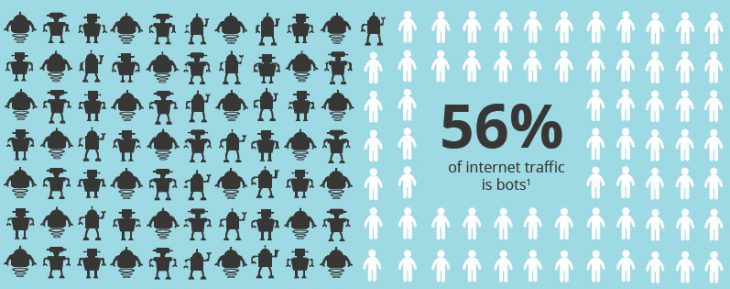

56% des Internetverkehrs bestehen aus Bots

Quelle: https://areyouahuman.com/downloads/GoodBotsvBadBots_FINAL.pdf

Quelle: https://areyouahuman.com/downloads/GoodBotsvBadBots_FINAL.pdf

Schätzungen zur Folge besteht der heutige Internetverkehr bereits zu über der Hälfte aus Bots. Davon sind natürlich nicht alle „böse“. Der größte Teil besteht aus Suchmaschinen-Crawler oder automatisierte Trading- und Instant-Media Updates. Doch ein wichtiger Teil des Internet-Traffics wird durch schlechte Bots, wie Spam, Klick-Betrüger, Schwachstellen-Scanner und Malware-Schleudern, generiert.

Wie wichtig ist die Angriffsgröße?

Nicht jeder Angreifer kann Gigabit-Verkehrsmengen erzeugen. Im Jahr 2016 wurden weniger als 10% der gesamten Server-Attacken als sehr groß (10Gbps oder höher) qualifiziert. Sieben von 10 Serverangriffen bewegten sich unterhalb 100Mbps, von denen 50% nur 10Mbps oder weniger hatten. Trotz der berüchtigten IoT-Botnet-Angriffe sanken die Angriffsvolumen von 10Gbps / 50Gbps im Jahr 2015 mit 8% auf 3% im Jahr 2016.

DDoS-Angreifer werden zunehmend anspruchsvoller und sind mit den auf dem Markt angebotenen Sicherheitslösungen besser vertraut. Die Erkennungsraten der heutigen Lösungen (NextGen Firewalls, Deep Inspection, Sandboxing, etc…) zwingen die Angreifer zu einem Wechsel der Technik und der Strategie (bevorzugt werden klein angelegte und langsame Angriffe oder alternativ kurze Bursts). Zudem haben viele Angreifer erkannt, dass Low-Profile-Attacken auf Dauer effektiver zu Nutzen sind und von den meisten Unternehmen nicht erkannt werden.

Drei von fünf befragten Organisationen berichten über einen Cyber-Angriff, deren Volumen 10 Mbps oder weniger hatte und etwa ein Fünftel einen Angriff zwischen 10 Mbps und 100 Mbps Volumen erlitten haben. Die Zahl der Angriffe, die 100 Mbps oder weniger hatten, stieg von 76% im Jahr 2015 auf 82% im Jahr 2016. Diejenigen mit 10 Mbps oder weniger stiegen von 50% im Jahr 2015 auf 63% im Jahr 2016.

Unter solchen Bedingungen kann ein Netzwerk nicht die optimale Leistung liefern. Benutzer erwarten heute eine sofortige Antwort auf jede Anwendung oder Webseite. Wenn das die Organisation nicht gewährleisten kann, weil die Bandbreite des Unternehmens durch eingeschleusten „Müll“ verstopft wird, kann dies neben Reputationsschäden auch zu möglichen Umsatz- und Zeiteinbußen führen. Da diese kleinen Angriffe meist den Schwellenwert bei den Schutzmechanismen nicht erreichen, wird auch kein Alarm ausgelöst. Der Angriff bleibt also unentdeckt, der QoS-Level sinkt, der Benutzer ist unzufrieden und das IT-Team sucht die Ursache evtl. am falschen Ort.

Download HandbookUm den „Datenmüllverkehr“ langfristig aus dem Netzwerk zu entfernen, muss eine DDoS-Lösung eingesetzt werden, die einen intelligenten Verhaltensanalyse-Algorithmus nutzt. Dabei muss die Lösung die Muster des „normalen“ Datenverkehrs selbständig lernen und diesen mit dem Datenmüll bei unerwünschten Anfragen vergleichen und herausfiltern können.