Aktualisierter Netwrix Auditor verbessert Datenbank- und virtuelle Sicherheit

"Netwrix Data Security Solution Demo"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutzbestimmungen von Vimeo einverstanden.

Netwrix Auditor ist eine Plattform, die eine umfassende Sichtbarkeit und Kontrolle über Änderungen, Einstellungen und Zugriffe in hybriden Cloud-IT-Umgebungen liefert. Die IT-Auditing-Plattform stellt zudem weitere Security Tools zur Verfügung, um Auffälligkeiten im Nutzerverhalten zu entdecken und untersucht Bedrohungsmuster, bevor es zu einer Datenpanne kommt.

Im Unterschied zu anderen Anbietern konzentriert sich Netwrix ausschließlich auf die Bereitstellung vollständiger Sichtbarkeit und Kontrolle für Hybrid-Cloud-IT-Umgebungen. Der scharfe Fokus ermöglicht eine wesentlich robustere Funktionalität als herkömmliche Change-Auditing-Tools. Über 160.000 IT-Abteilungen weltweit haben bereits Netwrix Auditor als Change-Auditing-Software ausgewählt.

"Netwrix Auditor for Nutanix Files - Overview"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutz- und Nutzungsbedingungen von YouTube bzw. Google einverstanden.

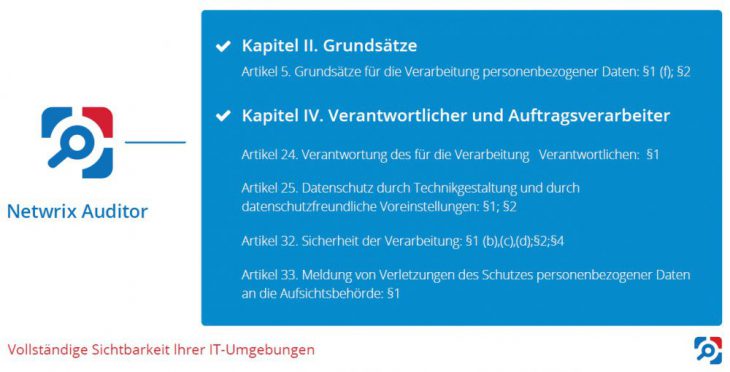

Durch die Bereitstellung einer 360-Grad-Übersicht hinsichtlich aller Vorgänge in einer IT-Infrastruktur hilft Netwrix Auditor Unternehmen, Behörden, Agenturen und anderen Organisationen, eine ordnungsgemäße Kontrolle über die Informationssicherheit zu erhalten und zu garantieren, dass diese Kontrolle mit den folgenden spezifischen Kapiteln und Artikeln der EU-DSGVO übereinstimmt:

Netwrix Auditor hilft Unternehmen auf der ganzen Welt, die Einhaltung der wichtigsten Datenschutzbestimmungen der EU-DSGVO zu erreichen und nachzuweisen. Mit Netwrix Auditor erhalten Sie die Sichtbarkeit, die Sie für Ihre Kontrollen, Prozesse und Praktiken benötigen, um sicherstellen zu können, dass diese mit den Anforderungen der Regulierung übereinstimmen.

Das wichtigste Ziel, eine umfassende Sichtbarkeit zu erhalten, haben wir erreicht. Ich bin nun über alle Vorgänge sofort informiert. Ich weiß zu jeder Zeit, wer was tun kann und wer was getan hat. Die Netwrix Auditor-Plattform macht die Compliance-Prüfungen schneller und einfacher

Netwrix Auditor macht sowohl die Sicherheitskonfiguration als auch den Datenzugriff in der gesamten IT-Infrastruktur vollständig sichtbar, und liefert entscheidungsrelevante Prüfdaten darüber, wer wann wo welche Änderungen vorgenommen hat und wer Zugriff auf bestimmte Elemente der IT-Infrastruktur hat. Mit den Enterprise Overview Dashboards kann überwacht werden, wie oft Änderungen vorgenommen werden, welche Nutzer Aktionen durchführen und welche Systeme davon betroffen sind. Wenn eine Änderung entdeckt wird, die nicht den geltenden Sicherheitsvorschriften entspricht, kann mit Interactive Search festgestellt werden, was genau vorgefallen ist.

"Netwrix Auditor for Network Devices"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutzbestimmungen von Vimeo einverstanden.

"Netwrix Auditor 9.5 - Behavior Anomaly Discovery"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutz- und Nutzungsbedingungen von YouTube bzw. Google einverstanden.

Netwrix Auditor ist jetzt als Virtual Appliance verfügbar

Wesentliche Vorteile:

Netwrix Auditor for Exchange bietet Einblick in die Vorgänge in Ihrer Exchange-Umgebung. Dieses kostenlose Exchange-Berichtstool überwacht Änderungen an Postfächern, Rollengruppen, Postfachdatenbanken und Exchange Server-Konfiguration. Außerdem werden Sie über alle eigentumsfremde Mailboxzugriffsereignisse informiert. Tägliche E-Mail-Berichte enthalten Informationen zu allen Aktivitäten innerhalb der letzten 24 Stunden, einschließlich der Vorher- und Nachher-Werte für jede Änderung.

Download Free Netwrix Auditor for ExchangeSofern das geplante IT-Projekt, die zugekaufte Personalsoftware oder eine x-beliebige andere Datenverarbeitung bestimmte Rahmenbedingungen erfüllt, muss eine DSFA durchgeführt werden. Im Whitepaper erklären die Auditoren, welche Risikomatrix das Unternehmen in solchen Fällen anlegen soll und wie man die Risiken systematisch bewerten kann:

Die Datenschutz-Grundverordnung (DSGVO) fordert unter dem neuen Stichwort „Rechenschaftspflicht“ in Art. 5 Abs. 2 DSGVO, dass ein Unternehmen selbst nachweisen muss, dass Daten rechtmäßig verarbeitet werden. In diesem Whitepaper erzählen die Auditoren, wie Sie eine Datenschutzorganisation aufbauen können, die fortlaufend Nachweise über das eigene (rechtskonforme) Handeln generiert.

Lead Auditor ISO27001 Frank Trautwein und Auditor DSGVO, Rechtsanwalt Philipp Heindorf

Diese Ausgabe liefert ein gebrauchsfertiges DSGVO-Paket, das vollgepackt ist mit Anleitungen und praktischen Tipps, die Unternehmen implementieren sollten, damit sie nicht auf der falschen Seite eines Audits landen. Mit dieser Ausgabe erhalten Sie praktische, anzuwendende Erkenntnisse, die Sie ohne unnötige Compliance-Theorie umsetzen können.

So erkennen Sie Datendiebstahl durch ausscheidende Mitarbeiter. Erfahren Sie, wie Sie deren Motive erkennen, die Möglichkeiten prüfen, wie sie Ihre Daten stehlen können, und erhalten Sie nützliche Tipps, um das Risiko von Datendiebstahl durch Mitarbeiter einzudämmen.

Fit-Gap Analyse & Roadmap: Die Fit-Gap Analyse dient dazu, die Lücke zwischen rechtlichen Anforderungen und dem Status Quo in Ihrem Unternehmen zu identifizieren.

Analysten sagen voraus, dass Kunden für die meisten Cloud-Sicherheitsfehler selber verantwortlich sein werden.

Der dritte jährliche Cloud Security Report zeigt auf, wie weit die Befragten bereit sind, Cloud-Lösungen zu nutzen, ob sie der Cloud vertrauen, um dort sensible Daten zu speichern und wie sie Daten in der Cloud schützen wollen.

Wie man Datendiebstahl durch ausscheidende Mitarbeiter verhindert.

Gartner fordert Unternehmen dringend auf, mit DLP (Data Loss Prevention) zu beginnen, um sich vor Datenverlusten zu schützen

Wir haben Netwrix primär eingeführt, um die Änderungen in unserem Active Directory und GPO zu überwachen. Dank den detaillierten Informationen vom Netwrix Auditor können wir sehen, was genau geändert wurde. Zusätzlich nutzen wir die Subscriptions um unsere Data Owner zu informieren, wenn Änderungen an den Zugriffs-Gruppen stattgefunden haben. Somit sieht man sofort, wer was wann und wo verändert hat und weiß immer, wer Zugriff auf die Daten hat. Dies spart Zeit und erhöht die Sicherheit

Michael Greth, Microsoft MVP und Tobias Schumacher, K-West, IT-Sicherheitsexperte

Zum WebinarWebinar mit dem IT-Juristen und Lead Auditor ISO 27001 Frank Trautwein

Zum WebinarWebinar mit dem IT-Juristen und Lead Auditor ISO 27001 Frank Trautwein

Zum WebinarWie erkennt man Schwachstellen und plant sinnvoll die nächsten Schritte? Webinar mit dem IT-Juristen und Lead Auditor ISO 27001 Frank Trautwein

Zum WebinarSo können Sie herausfinden, wo in Ihrem Netzwerk sich DSGVO-regulierte Daten befinden, wer Zugriffsrechte auf diese Daten hat und wie die Daten verwendet werden.

Zum WebinarEffiziente Überwachung mit Echtzeit Alarmen

Zum WebinarViele Unternehmen sind noch nicht ausreichend auf die neuen Datenschutzanforderungen vorbereitet. Doch was führt zur unzureichenden Vorbereitung? Was sind die beliebtesten Fehler und Irrtümer auf dem Weg zur DSGVO?

Zum Webinar"Webinar: Irrtümer zur Datenschutz Grundverordnung DSGVO und wie man sie vermeidet 12/05/2017"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutz- und Nutzungsbedingungen von YouTube bzw. Google einverstanden.

Wie kann man den manuellen Aufwand bei der Vorbereitung auf die EU-DSGVO minimieren? Das Webinar erklärt die schlüsselfertige Lösung für die Vorbereitung auf die EU-DSGVO.

Zum Webinar"Webinar: Ransomware frühzeitig erkennen 8/2/2017"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutz- und Nutzungsbedingungen von YouTube bzw. Google einverstanden.

Daten gegen Ransomware, externe Angriffe sowie Insider-Bedrohungen mit einer umittelbaren Schwellenwert-Alarmierung bei ungewöhnlichen Account-Aktivitäten schützen.

Zum Webinar Mehr Webinare..."Webinar: Ransomware frühzeitig erkennen 8/2/2017"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutz- und Nutzungsbedingungen von YouTube bzw. Google einverstanden.

Die Webinare fassen die wichtigsten Aufgaben der Verwaltung einer Active Directory-Infrastruktur zusammen. Es werden auch die Themen aus der Microsoft-Prüfung 70-410 behandelt.

Zum Webinar"Webinar: Wie man Active Directory Services aufbaut und betreibt 9/18/2017"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutz- und Nutzungsbedingungen von YouTube bzw. Google einverstanden.

Das Webinar fasst einige der wichtigsten Aufgaben der Verwaltung einer Active Directory-Infrastruktur zusammen und behandelt das Thema "Installieren und Konfigurieren der Active Directory Rechteverwaltungsdienste (RMS)".

Zum Webinar Mehr Webinare..."Webinar: Die Verwaltung und Konfiguration von Digital Rights Management 10/9/2017"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutz- und Nutzungsbedingungen von YouTube bzw. Google einverstanden.

"Netwrix Customer Success – The Geneva Foundation"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutzbestimmungen von Vimeo einverstanden.

"Netwrix Customer Success - CoastHills Credit Union"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutzbestimmungen von Vimeo einverstanden.

Tel.: +49 711 899 89 187

Tel.: +41 43 508 34 72

Tel.: +43 72 077 58 72