Faxploits verhindern

Einfallstor Faxprotokoll: Safe-T und Check Point verhindern Exploits

Sicherheitslücken im Faxprotokoll umgehen

Safe-T liefert, basierend auf der Software Defined Access Lösung, seit Jahren innovative Security-Lösungen. Ein Teil des Mehrwerts besteht darin den ROI zu beschleunigen, indem Safe-T den Kunden auch Plug-In-Lösungen von Drittanbietern, für entsprechende Sicherheitslösungen zur Verfügung stellt. Dabei wird sehr eng mit Branchenführern wie beispielsweise Check Point zusammengearbeitet.

Die Zusammenarbeit mit Check Point hat bereits zu einer gemeinsamen Lösung geführt , die Safe-Ts Software-Defined-Access- Angebot mit dem SandBlast Zero-Day-Schutz von Check Point verbindet. Das bedeutet, dass jede Datei, die von einer beliebigen Quelle in die Organisation gelangt, auf mögliche Bedrohungen, einschließlich neuer und unbekannter Malware, gescannt werden kann, bevor sie an ein beliebiges Ziel gesendet wird.

Erst kürzlich veröffentlichte Check Point aktuelle Forschungsergebnisse zu einer neuen Bedrohungsart für Faxprotokolle. Die Lösung von Safe-T für Faxdienste unterstützt dabei die Bedrohungsminderung für sog. "Faxploits" und bietet gleichzeitig eine Reihe von Sicherheits- und Compliance-Vorteilen.

Safe-Ts SDA-Lösung nutzt dabei die SecureStream-Richtlinie und die Workflow-Enforcement-Engine, um den Datenverkehr an Sicherheitslösungen von Drittanbietern wie Data Loss Prevention (DLP), SandBox, Anti-Malware und Identity and Access Management (IAM) zu vermitteln. Dabei arbeitet Safe-T eng mit einigen der innovativsten Technologieunternehmen der Welt zusammen, einschließlich Check Point.

Die Faxploit-Bedrohung

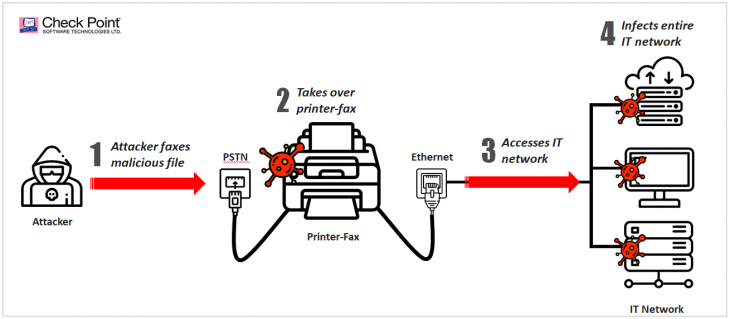

Diagramm: Flaxploit Angriffsfluss

Diagramm: Flaxploit Angriffsfluss

Das aktuelle Safe-T Angebot ermöglicht es den Kunden die patentierte Safe-T-Technologie mit Lösungen von Drittanbietern zu integrieren – dieses Mal, um das Risiko zu verringern, dass Bedrohungen per Fax in die Organisation gelangen. Jetzt mag das Fax nicht wie eine besonders große Bedrohung für die typische Organisation klingen, aber auf Grund der neuen von Check Point entdeckten Sicherheitslücken in dem Faxprotokoll (ITU T.30), könnten Angreifer über diesen Weg die Kontrolle über bestimmte Netzwerkgeräte erlangen. Durch das Senden einer Datei, mit einem in böswilliger Absicht erstellten Bild an das Fax, kann ein Angreifer die beiden Pufferüberlauffehler (CVE-2018-5924 und CVE-2018-5925) ausnutzen, um Remotecodeausführungsrechte zu erhalten. Dies würde ihm dann erlauben, zusätzliche Tools herunterzuladen, um das Unternehmensnetzwerk zu infiltrieren, einschließlich des berüchtigten EternalBlue-Exploits.

Der Hacker benötigt eigentlich nur die Faxnummer der Zielmaschine, um mit dem Angriff zu beginnen. Da die Sicherheitssoftware eingehende Faxe normalerweise nicht nach Malware scannt, könnten Organisationen den Angreifern somit ungewollt Tür und Tor öffnen.

"Hacking the Fax – Ground Breaking New Research in Cyber"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutz- und Nutzungsbedingungen von YouTube bzw. Google einverstanden.

Ein neuer Ansatz

Die neue und einzigartige Faxsicherheitslösung von Safe-T ermöglicht es Benutzern, Faxe über ein einfach zu implementierendes Outlook-Plug-in zu senden und zu empfangen, wobei der Datenverkehr über die Software Defined Access-Komponenten und Drittanbieter-Lösungen wie Fax, IPP, DLP und SandBox geleitet werden. Mit Check Point SandBlast und FAXSIPIT können die Faxe in E-Mails konvertiert werden und auf Bedrohungen hin durchsucht werden. Dies bedeutet, dass über Faxnachrichten übertragene Malware gestoppt wird, bevor sie am Endpunkt eintrifft. Sensible Daten sollten das Unternehmen nicht per Fax verlassen und Faxe können sogar sicher mit AES-256 und anderen Verschlüsselungsstandards gesendet werden.

Mit einer neu veröffentlichten gemeinsamen Lösung von Safe-T, FAXSIPIT und Check Point ist es nun möglich, eine E-Mail-zu-Fax- und Fax-zu-E-Mail-Lösung zu implementieren und die Sicherheit zu einer bestehenden Faxbereitstellung hinzufügen. Bei der gemeinsamen Lösung wird die Standard-Faxbereitstellung in ein Fax, in eine E-Mail (eingehendes Fax) oder eine E-Mail in ein Fax (ausgehendes Fax) konvertiert. Anschließend wird die EML-Datei durch SandBlast und DLP gescannt, bevor der Datenfluss fortgesetzt wird.

Durch die Bereitstellung dieser Lösung können herkömmliche Faxe durch den sicheren Fax-zu-E-Mail-Dienst ersetzt werden, um das Bedrohungspotential durch manipulierte Faxe zu beseitigen und das Einschleusen von Malware über IP-Faxdienste in die Organisation zu verhindern. Die Software Defined Access Plattform von Safe-T nutzt dabei die patentierte Reverse-Access-Technologie. Dieses Dual-Server-System ermöglicht den sicheren Datenverkehr zwischen Netzwerken, ohne dass Ports innerhalb der internen Firewall geöffnet werden müssen. Dadurch wird sichergestellt, dass nur legitime Sitzungsdaten übertragen werden können.

Mit dieser Lösung können Unternehmen zum ersten Mal Informationssicherheitsrichtlinien erstellen, um potenzielle Cybersicherheitsbedrohungen zu minimieren, die per Fax in die Organisation gelangen. Und es wird Ihnen helfen, eine Reihe von Vorschriften zu erfüllen, einschließlich FISMA, HIPAA, PCI-DSS und DSGVO.

Wer glaubt, dass das Thema „manipulierte Faxe“ keine große Sicherheitsbedeutung hat, dürfte von den neusten Zahlen von Check Point eines anderen belehrt werden. Laut aktuellen Schätzungen dürften weltweit noch über 46 Millionen Faxe in Betrieb sein, davon alleine 17 Millionen in den USA.