Wie funktioniert Blindspotter?

"Blindspotter vs. insider threat"

Mit dem Laden des Videos erklären Sie sich mit den Datenschutz- und Nutzungsbedingungen von YouTube bzw. Google einverstanden.

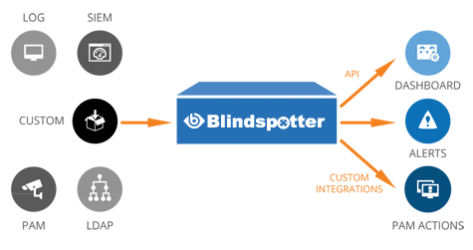

Blindspotter ist ein Tool für die Benutzerüberwachung, das Informationen aus verschiedenen IT-Systemen sammelt, um Sicherheitsprobleme zu erkennen, indem es ungewöhnliches Verhalten identifiziert. Blindspotter wurde als Hilfe für die Sicherheitsteams in IT-Organisationen entwickelt.

Vergleich zu traditionellen Ansätzen

Traditionelle IT-Sicherheitsprodukte und -techniken setzen auf eine Art von musterbasierter Technologie zum Verhindern, Erkennen und Stoppen von Angriffen. Diese Tools – ob es sich um vorbeugende Sicherheitsprodukte wie Anti-Virus-Software oder Überwachungslösungen wie IDS oder SIEM handelt – liefern eine Form von integriertem Wissen der Angriffsvektoren, die manchmal mit einfacher Heuristik erweitert werden. Die Muster werden entweder vom Anbieter bereitgestellt oder vom IT-Sicherheitsteam selbst erstellt. In beiden Fällen können die Produkte aber nur solche Ereignisse oder Angriffe aufspüren, die erkannt werden. Zwar kann Heuristik die Möglichkeiten dieser Sicherheitstools so erweitern, dass polymorphe Viren und bis dahin unbekannte Angriffe mit ähnlichen Mustern aufgespürt werden. Sie kann aber nicht auf bisher unbekannte Angriffstechniken eingehen, denn es ist nicht machbar und einfach unmöglich, heuristische oder „universelle“ Muster für solche Fälle zu erstellen.

Aufspüren von Anomalien

Da Blindspotter verschiedene Algorithmen für machine learning nutzt, kann er ungewöhnliches Verhalten erkennen – Anomalien, die bisher unbekannt waren. Algorithmen arbeiten autonom und lernen vom Benutzerverhalten. Auf diese Weise können sie die blinden Flecken von Alttechnologien abdecken und nicht nur Anomalien identifizieren, sondern vielmehr auch Aufklärung und Schlussfolgerungen bieten, weshalb eine aufgespürte Aktivität als Anomalie betrachtet wird. Blindspotter sammelt Ereignisse im Zusammenhang mit Benutzern und Aktivitäten bei Benutzersitzungen in Echtzeit oder fast in Echtzeit. Anschließend vergleicht es jeden Vorgang mit der korrespondierenden Messbasis an Benutzern und deren Kollegen, um Anomalien im Verhalten erkennen zu können. Schädliche Benutzeraktivität kann völlig normal erscheinen, wenn sie unter einem bestimmten Gesichtspunkt untersucht wird. Die Anomalie zu erkennen, erfordert einen bestimmten Blickwinkel. Weil Blindspotter mehrere Algorithmen nutzt, sieht es Vorgänge aus vielen unterschiedlichen Perspektiven und spürt ansonsten versteckte Anomalien auf.

Wenn eine ungewöhnliche Aktivität erkannt wurde, kann Blindspotter automatisch reagieren. Die automatische Reaktion ist wichtig, um sowohl in Echtzeit reagieren als auch den Ermittlungsprozess automatisieren und unterstützen zu können. Automatisierte Reaktionen können außerdem erheblich die Zeit reduzieren, die einem böswilligen Angreifer bleibt, bevor Gegenmaßnahmen ergriffen werden. In den meisten Angriffsszenarien geht dem Ereignis mit der größten Schadwirkung eine Aufklärungsphase voraus. Erkennen und Reagieren in dieser Phase ist entscheidend für das Verhindern künftiger Aktivität mit großem Schaden. Ungewöhnliche Aktivität kann vom Benutzer bestätigt werden: Der Kontoinhaber wird benachrichtigt und gebeten, die Aktivität zu bestätigen. Mit dieser Methode kann auch ein Identitätsdiebstahl schneller und genauer erkannt werden.

Wichtige Informationen für das Sicherheitsteam

Um ein besseres Verständnis darüber zu erlangen, was im IT-System vorgeht, und um die Aufmerksamkeit des Sicherheitsteams auf wichtige Informationen zu lenken, bietet Blindspotter eine priorisierte Liste von Aktivitäten an. Mit dieser Funktionalität werden die interessantesten/risikoreichsten Ereignisse oben aufgeführt. Auf diese Weise kann das Sicherheitspersonal seine Zeit auf die wirklich wichtigen Fälle konzentrieren und wird nicht durch Benachrichtigungen und Meldungen überlastet.

Diese ungewöhnliche Aktivität durch risikoreiche Benutzer ist am wichtigsten. Natürlich kann es sich auch lohnen, ungewöhnliche Aktivitäten von risikoärmeren Benutzern zu untersuchen; Vorrang haben aber solche mit höherem Risiko. In gleicher Weise ist es auch hilfreich, über weniger ungewöhnliche Aktivitäten von Benutzern mit hohem Risiko informiert zu sein. Diese „risikobewusste“ Skala versieht jede Aktivität mit einem zusammengefassten Wert, was alle Aktivitäten im großen Rahmen vergleichbar macht.

Funktionen von Blindspotter

Kontinuierliches Selbstlernen mithilfe von fortschrittlichen Algorithmen für maschinelles Lernen

Benutzer in einer IT-Umgebung hinterlassen digitale Fußabdrücke im System. Blindspotter sammelt diese Fußabdrücke aus unterschiedlichen Quellen und baut so ein Verhaltensprofil auf. Nach Erfassung der Daten verwendet es spezielle Algorithmen, um den Daten Wert zu verleihen und sie in umsetzbare Informationen zu verwandeln. Dafür nutzt es nicht bloß einen einzigen, sondern gleich mehrere Algorithmen, um die Daten aus verschiedenen Perspektiven zu analysieren, und kombiniert diese Ergebnisse zur Erstellung eines stetig angepassten Benutzerverhaltensprofils.

Musterfreier Betrieb

Blindspotter erfordert kein Einrichten und Verwalten von Verhaltensmustern. Ebenfalls müssen keine weiteren Sonden oder Agenten bereitgestellt werden. Das Programm nutzt Daten, die bereits verfügbar sind und eingesammelt werden. Blindspotter identifiziert „normales“ Verhalten und erkennt Abweichungen von der normalen Baseline mithilfe verschiedener, auf machine learning basierender Algorithmen.

Echtzeit-Einblicke in Benutzerverhalten

Blindspotter analysiert die erfassten Daten in Echtzeit mithilfe der implementierten, auf maschinellem Lernen basierenden Algorithmen. Mithilfe der erfassten Daten erstellt es ein Profil für alle Benutzer und vergleicht die Aktivitäten sofort und kontinuierlich mit dieser Baseline.

Risikobasiertes Prioritäts-Dashboard

Blindspotter kategorisiert Ereignisse und hebt Ereignisse mit einem hohem Benutzerrisikofaktor und Abweichungsgrad hervor. Es bietet ein Dashboard und eine analytische Benutzeroberfläche, um Sicherheitsanalysten über diese verdächtigen Aktivitäten zu informieren und es ihnen zu gestatten, die Fälle genauer zu untersuchen. Mithilfe dieser Priorisierung können sich Ihre Experten auf die Warnungen konzentrieren, die wirklich relevant sind.

Automatische Reaktion bei äußerst ungewöhnlicher Benutzeraktivität

Blindspotter analysiert nicht nur die erfassten Daten, benachrichtigt das Sicherheitsteam bei ungewöhnlichen Geschehnissen. Sondern es kann, falls erforderlich, auch automatisch reagieren und so etwa die Verbindung des Benutzers sperren oder für eine detailliertere Beurteilung einen menschlichen Experten hinzuziehen.

Breite Palette an Anpassungsoptionen für proprietäre Anwendungen

Blindspotter verwendet Daten, die bereits im System zur Verfügung stehen und gesammelt werden, darunter Daten von Protokollverwaltungssystemen, SIEMs, PAM-Lösungen, LDAP und Active Directory. Dank der flexiblen Architektur ist die Integration zusätzlicher, eigener Datenquellen bei Bedarf leicht. Dazu kann etwa spezielle Finanz- oder CRM-Software zählen.

Vollständige SIEM-Integration

Blindspotter steigert die Effektivität von Sicherheitsteams und ermöglicht es diesen, schädliche Aktivitäten zu sehen, die im Verborgenen geschehen. Es arbeitet ideal mit SIEM-Lösungen zusammen, kann die von diesen erfassten Protokolle verwenden und Sicherheitsalarme basierend auf den Benutzerverhaltensprofilen priorisieren.

Ein schnellerer Untersuchungsprozess

Blindspotter beschleunigt die Untersuchung verdächtiger Aktivitäten maßgeblich. Denn es zeigt nicht nur Benutzerdetails, sondern auch den vollständigen Kontext des Alarms. Dazu zählt auch eine Begründung für die Einstufung der Aktivität als ungewöhnlich und verdächtig. Somit verringert Blindspotter die Belastung von False-Positive Meldungen für Sicherheitsanalysten.

Bildschirminhaltsanalyse

Da Blindspotter nicht nur Daten aus Protokollen, sondern auch aus anderen Quellen verarbeiten kann, bietet es einen tiefergehenden und einzigartigeren Einblick in den Betrieb der IT-Infrastruktur eines Unternehmens als bestehende SIEM-Lösungen. Zusammen mit der Shell Control Box – der Aktivitätsüberwachungs-Appliance von Balabit – kann es den Bildschirminhalt der überwachten Benutzer analysieren, darunter auch eingegebene Befehle und ausgeführte Software sowie den kompletten sichtbaren Bereich des Bildschirmes, also Textdaten, die auf dem Bildschirm erscheinen. Blindspotter reichert die Verhaltensprofile von Benutzern mit diesen einzigartigen Informationen an. Somit vereinfacht die Bildschirminhaltsanalyse die Erkennung von Anomalien, die oft ein offensichtliches Anzeichen für einen APT-Angriff oder einen Berechtigungsmissbrauch sind.

Entwickelt zur Verteidigung vor APT Attacken und 0-Day-Bedrohungen

Die heutigen traditionellen Sicherheitslösungen bieten keinen effektiven Schutz vor APT Angriffen und 0-Day-Bedrohungen. Blindspotter wurde entwickelt, um Anomalien in einem IT-System zu erkennen. Diese sind oft das offensichtlichste Zeichen für einen solchen Angriff. Basierend auf kontinuierlich angepassten Benutzerverhaltensprofilen erkennt Blindspotter sofort eine ungewöhnliche Aktivität und benachrichtigt die Sicherheitsanalysten, denen der Angriff andernfalls nicht aufgefallen wäre.