Steigende Phishing-Attacken auf das Bitcoin-System

Klick aus Neugier: Wie das Interesse an Bitcoin für Phishing-Attacken genutzt wird

Von Jürgen Venhorst, Director Mid Enterprise & Channel EMEA bei Proofpoint

Die Welt der Kryptowährung Bitcoin steht im krassen Gegensatz zu den streng regulierten und von Regierungsbehörden gestützten Währungssystemen mit ihren Online-Banking- und -Bezahldiensten. Bei dem länderübergreifende Zahlungssysteme in Form von virtuellem Geld erfolgt die Übertragung der Beträge direkt von Teilnehmer zu Teilnehmer (Peer-to-Peer). Dadurch werden die beim herkömmlichen Bankverkehr üblichen Zwischenschritte und auch Finanzbehörden umgangen. Für Hacker stellt das unregulierte, für seine Anonymität bekannte Bitcoin ein attraktives Ziel mit einem Vermögenswert von 6,8 Milliarden US-Dollar dar.

Blockchain.info, die bekannteste Bitcoin-„Geldbörse“ im Netz, hat berichtet, dass die Anzahl der Nutzer von „My Wallet“ seit September 2013 um mehr als 500 Prozent – auf über 2 Millionen Anwender – gestiegen ist und dass die täglichen Transaktionen auf My Wallet sich mit nunmehr über 30.000 Transaktionen pro Tag verdreifacht haben.

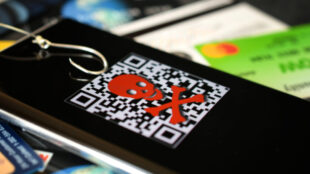

Angesichts dieser Zahlen wirken die Phishing-Attacken auf das Bitcoin-System wie eine „Angeltour“. Die Cyberkriminellen konzentrieren ihre Angriffe auf Listen bekannter Bitcoin-Nutzer oder täuschen ihre Opfer mit falschen Vorstellungen über Bitcoin um ihre Erfolgsquote zu steigern.

Kurz gesagt: Auch wenn viele Leute von Bitcoins gehört haben, sind nur wenige im Besitz der virtuellen Münzen. Aus diesem Grund waren wir überrascht, eine auf Bitcoin-Anmeldedaten gerichtete Phishing-Kampagne zu entdecken, die eine Klickrate von 2,7 Prozent aufwies – ein weit höherer Prozentsatz als der Anteil der Bitcoin-Nutzer an der gesamten Bevölkerung.

Die Kampagne bestand aus 12.000 Nachrichten, die in zwei getrennten Wellen an über 400 Organisationen verschiedenster Branchen wie Hochschulen, Finanzinstitute, Hightech-, Medien- und Produktionsunternehmen gesendet wurden. Das breite Spektrum der Kampagne ist überraschend – zumal bei anderen Bitcoin-Phishing-Attacken meistens bekannte Bitcoin-Benutzer anvisiert worden waren.

Die Phishing-E-Mail basiert auf einer simplen Vorlage mit einer angeblichen Warnung bezüglich des Accounts, wobei die Bitcoin-Website Blockchain.info anstelle des Namens der üblichen Bank oder des Online-Bezahldienstes verwendet wird. Der Textinhalt der Nachricht warnt den Empfänger, dass es angeblich einen fehlgeschlagenen Anmeldeversuch von China aus gegeben hat. Hierbei wird die weit verbreitete Angst vor Hackern aus China ausgenutzt, um den Eindruck der Dringlichkeit zu erwecken. Ebenso verleiht eine scheinbar eindeutige „Ticketnummer“ der Phishing-E-Mail einen seriöseren Charakter.

Zwei Tage lang konnte an dieser Kampagne der für moderne Phishing-Kampagnen typische Anpassungsprozess beobachtet werden. Während die Nachricht samt Inhalt unverändert blieb, variierten die Hacker ihre Taktik beim Gebrauch der URLs:

- Am ersten Tag wurde für die Kampagne ein einzelner Hostname (blockchain [dot] info [dot] case975675675 [dot] xyz) innerhalb der URLs verwendet, der mit einem zur jeweiligen E-Mail passenden Parameter individuell randomisiert wurde.

- Am zweiten Tag wurden die randomisierten URLs in den E-Mails durch mehrere Domains vom Typ „.com“ (z. B. http://blockchain [Punkt] info [Punkt] caseid832482834 [Punkt] com) ersetzt, die zuvor generiert und registriert worden waren.

Diese Abwandlung der Domains geht wahrscheinlich auf die Tatsache zurück, dass der ursprüngliche Hostname „.xyz“ schon kurz nach Beginn der Attacke in SPAM-Blockierlisten verzeichnet war. Durch die stetige Neuerstellung der Domains umgehen die Hacker auf immer wirksamere Weise die reputationsbasierte Blockierung.

Die Tatsache, dass 2,7 Prozent der Empfänger auf den Link klickten, deutet darauf hin, dass wahrscheinlich eine Kombination aus Bitcoin- und Nicht-Bitcoin-Nutzern in dieser Phishing-E-Mail geklickt haben. Durch das Klicken auf die Schaltfläche „Passwort zurücksetzen“ in der Nachricht wird der Empfänger der Nachricht auf eine realistische, aber gefälschte Blockchain-Anmeldeseite geleitet:

Alle Informationen, die der Benutzer auf dieser Seite eingibt, werden erfasst und sofort an die Phishing-Hacker gesendet, während dem Benutzer eine generische Login-Fehlermeldung angezeigt wird. Sobald die Angreifer über diese Daten verfügen, können sie sich beim echten Blockchain.info-Konto des Benutzers anmelden und Bitcoins an jede beliebige Online-Geldbörse senden. Da Bitcoin-Transaktionen von Natur aus unumkehrbar und schwer nachvollziehbar sind, hat das Opfer so gut wie keine Chance sein Geld zurückzubekommen. Außerdem gelten die Maßnahmen zum Schutz der Verbraucher vor Verlusten durch Online-Banking-Betrug nicht für Bitcoin-Nutzer. Somit ist es unwahrscheinlich, dass ein Bitcoin-Räuber mit einer Verfolgung durch die Bank rechnen muss.

Diese einfache, aber effektive Phishing-Kampagne zeigt, dass professionelle Sicherheitsexperten es sich nicht leisten können, auch nur irgendeine Phishing-E-Mail außer Acht zu lassen – auch wenn es sich scheinbar um eine verbraucherorientierte, für den Endbenutzer irrelevante Kampagne handelt. Denn eine raffinierte Aufmachung der E-Mail bringt selbst Benutzer zum Klicken, die eigentlich gar keinen Anlass dazu hätten. Eine aufwendigere „Multivarianten“-Version dieser Kampagne könnte weit größere Auswirkungen haben: Hacker könnten damit auf einen Klick des Benutzers hin Malware, Trojaner, Phishings für den Zugang zu Unternehmensdaten, Spam und andere Bedrohungen auf deren Rechner herunterladen.