SafeNet: Intelligente IT-Sicherheit - was wir von David gegen Goliath lernen können

Malcom Gladwell, berühmt für seine Artikel über New York und seinem bereits heute schon ikonischen Buch „The Tipping Point“, hat im letzten Herbst ein neues Buch mit dem Titel „David und Goliath“ veröffentlicht. In diesem Buch geht es in erster Linie um Außenseiter, die es geschafft haben in der Wirtschaft und in anderen Bereichen des Lebens erfolgreich zu sein. Eines der wichtigsten Erkenntnisse aus diesem Buch, die Herr Gladwell in einer TED-Diskussionsrunde beschreibt, ist wie David gegen Goliath gesiegt hat. Es hat es geschafft, weil er ein guter Planer war und sein ganzes Wissen aus den Erfahrungen als Hirte gegen die rohe Kraft seines riesigen Gegners eingesetzt hat.

Es gibt einige Lektionen die sich aus dieser alten Geschichte von „David gegen Goliath“ für die Informationssicherheit lernen lassen. Gehen wir nur einmal ein paar Jahre zurück und werfen einen Blick auf die Checkliste eines IT-Sicherheitsverantwortlichen eines Unternehmens. Diese Liste dürfte in etwa so ausgesehen haben:

- Installieren Sie einen Anti-Virus Schutz auf allen Client-Rechnern

- Für den Fernzugriff auf Daten von Mitarbeitern ist ein VPN bereitzustellen, welches einen sicheren Tunnel für den Datenzugriff bietet (in den meisten Fällen ist der Benutzername und das Passwort für die Identifizierung der Nutzer ausreichend)

- Installieren Sie Firewalls, um das Unternehmensnetzwerk vor Eindringlingen zu schützen

- Installieren Sie Content- und URL-Filter-Lösungen, um sicherzustellen, dass die Mitarbeiter keine Webseiten oder Inhalte aufrufen können, die potenziell schädlich für das Netzwerk oder die Maschinen des Unternehmens sein könnten.

- Installieren Sie eine Festplattenverschlüsselung auf den Client-Rechnern, da die Mitarbeiter nicht immer absolut vertrauenswürdig mit ihren Laptops umgehen

Was ist aber mit Rechenzentren? Diese wurden physikalisch abgesichert, so dass keine Notwendigkeit bestand, sich darum extra zu kümmern. Und sie wurden von derselben IT-Sicherheitsinfrastruktur wie der Rest des Unternehmens geschützt (Firewalls etc.).

Dieser Ansatz machte zu dieser Zeit auch sehr viel Sinn. Was konnte auch schief gehen? Die Anbieter von IT-Sicherheitslösungen haben in ihren Gesprächen stets den obigen Jargon verwendet und sogar industrielle Analysten erstellten Nomenklaturen, die perfekt in die oben genannten Sicherheitskategorien passten.

Seitdem haben sich eine Menge Dinge geändert – und auch das Verhalten der Hacker. Durch die Stärke der Goliath ähnlichen Sicherheitsmaßnahmen von Unternehmen verzweifelt haben sich die Hacker entschlossen, ihre Vorgehensweise einem David-ähnlichen Ansatz anzupassen. Sie wurden intelligenter und starteten zielgerichtete Angriffe auf nur die Informationen, die sie wirklich haben wollten. Über andere Dinge wurden sich keine Gedanken mehr gemacht. Wenn man nur an Dateien mit Kreditkarteninformationen gelangen wollte, dann wurde gezielt nach diesen Dateien gesucht und keine generische Attacke gestartet. Das war die perfekte Antwort auf die Goliath ähnlichen Sicherheitsmaßnahmen der Unternehmen. Und jetzt ist es an der Zeit für die IT-Sicherheitsmanager von Unternehmen, sich dieser „neuen“ Strategie der Hacker anzupassen – durch eine intelligente IT-Sicherheit.

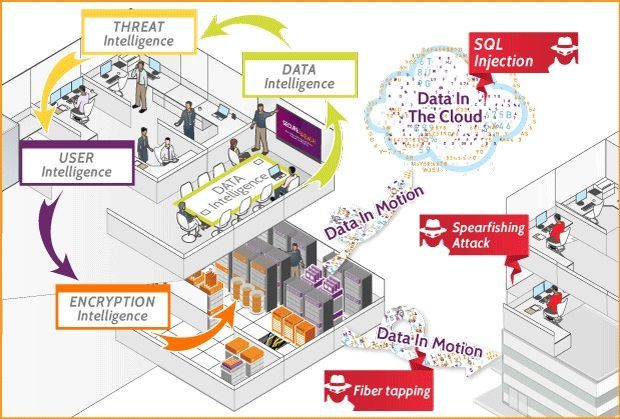

Was bedeutet eine „intelligente IT-Sicherheit“? Dies bedeutet einen sehr durchdachten Ansatz. Erstens: Worauf sind die meisten Hacker heute aus? Die Daten! Zweitens: Wo befinden sich die meisten sensiblen Unternehmensdaten? In Rechenzentren natürlich! Wie sollte also ihr intelligenter IT-Sicherheitsschutz aufgebaut werden? Zum Schutz der Daten in den Rechenzentren – egal ob diese auf einem dedizierten Server gespeichert oder in einer virtuellen Cloud Umgebung abgelegt sind. Drittens: Wer hat Zugriff auf die Daten? Mitarbeiter, Auftragnehmer, Lieferanten und Partner. Diese Liste lässt sich noch beliebig erweitern. Eine intelligente IT-Sicherheitsstrategie umfasst eine ganze Reihe von Dingen, die alle miteinander verbunden sind.

Lassen sie uns einmal jeden Aspekt dieser Strategie genauer ansehen.

Bedrohungs-Intelligenz

Die einstigen Phishing Attacken sind größtenteils durch die Advanced Persistent Threats (APTs = Komplexe, ein System durchdringende Bedrohungen) ersetzt worden. Hierbei werden von den Angreifern verschiedene Techniken wie bspw. Social Engineering eingesetzt. Diese extrem zielgerichteten Angriffe zielen auf die Personen ab, die Zugang zu den sensiblen Daten haben, welche sich die Angreifer holen wollen. Lösungen zu implementieren, die solche Attacken identifizieren können, sind ein wesentlicher Bestandteil jeder IT-Sicherheitsstrategie. Eine intelligente IT-Sicherheitsstrategie erfordert aber klar definierte Aktionen, die im Falle der Feststellung eines Angriffs ausgelöst werden müssen. Wenn man sich die ganzen Datenschutz-Vorfälle in der letzten Zeit ansieht, so hatten die meisten der betroffenen Unternehmen Systeme, die diese Vorfälle erkannt haben. Aber die Unternehmen haben nicht angemessen darauf reagiert. Bedrohungsanalysen sind nur so gut wie die verwertbaren Informationen, die daraus abgeleitet werden können. Rick Holland von Forrester hat hierüber einen sehr guten Blog-Beitrag verfasst (http://blogs.forrester.com/rick_holland/12-05-22-my_threat_intelligence_can_beat_up_your_threat_intelligence).

Daten-Intelligenz

Dies kann der schwierigste Teil einer intelligenten IT-Sicherheitsstrategie sein. Es ist dabei extrem wichtig, dass die IT-Sicherheitsverantwortlichen verstehen, welche Daten das Unternehmen als extrem schützenswert betrachtet und welche Regelwerke für den Zugriff, den Gebrauch und die Speicherung dieser Daten bestehen. Eine vernünftige Bedrohungs-Intelligenz kann sehr gut dabei helfen, die Intelligenz hinsichtlich der eigenen Datenwerte zu verbessern. Wenn ständig bestimmte Applikationen und Daten in ihrem Unternehmen angegriffen werden, dann sind die Chancen sehr hoch, dass diese Daten und/oder Applikationen auch für ihre Unternehmen kritisch und wirklich wichtig sind.

Benutzerzugriffs-Intelligenz

Wenn sie einmal wirklich wissen, welche Daten in ihrem Unternehmen wichtig sind, dann umfasst das nächste Element einer intelligenten IT-Sicherheitsstrategie Lösungen zu implementieren, die den Zugriff auf diese Daten reglementieren. Dies beinhaltet starke Multi-Faktor Authentifizierungs-Technologien, eine spezielle Verwaltung von privilegierten Nutzern (wie bspw. System-Administratoren, Führungskräfte etc.) und Prüfprotokolle, die aufzeigen, wer auf die Daten zugreift. Ein gutes Beispiel für eine intelligente Absicherung von Netzwerk- und Datenzugriffen sind Kontextbasierte Authentifizierungslösungen, die über die Fähigkeiten verfügen zu erkennen, wer von welchem System wann und unter welchen Umständen auf Informationen zugreifen will. Mit Hilfe dieser Intelligenz könnten bspw. Insider-Attacken und Bedrohungen aufgedeckt werden. Wenn ein Systemadministrator auf Finanzdaten über ein ERP System von einer nicht autorisierten öffentlichen Maschine zugreifen möchte…. Würden ihre Zugriffs-Regelwerke dies als eine potentielle Bedrohung deklarieren?

Verschlüsselungs-Intelligenz

Dies ist der Kern einer soliden intelligenten IT-Sicherheitsstrategie. Man könnte die Verschlüsselungs-Intelligenz sogar die letzte Verteidigungslinie nennen. Die persistente (das Netzwerk durchdringende) Verschlüsselung sensibler Daten, egal ob fest an einem Ort gespeichert oder in Bewegung, ist extrem wichtig. Wenn die Maßnahmen der Bedrohungs- und Benutzerzugangs-Intelligenz scheitern sollten und jemand Unberechtigtes die Daten in die Hände bekommt, dann kann der Schaden minimiert werden, wenn man sicher ist, dass die Daten garantiert verschlüsselt sind. Eine intelligente Verschlüsselung erfordert allerdings mehr als ein allgemeines Verständnis über Datenverschlüsselungs-Lösungen. Es ist ein umfangreiches Crypto-Management erforderlich – ein Sammelbegriff für alle Regelwerke zur Verwaltung der Schlüssel, die bei der Verschlüsselung, der Schlüsselgenerierung und Schlüsselverteilung wie auch beim Überprüfen von Root-Schlüsseln benötigt werden. Die meisten Verschlüsselungslösungen verfügen leider über kein starkes Crypto-Management. Ein gutes Beispiel hierfür ist die aktuelle SSL Heartbleed Schwachstelle. Ein Fehler im Code hat dazu geführt, dass die Schlüssel, die für eine verschlüsselte SSL Verbindung verwendet werden, aufgedeckt werden können. Obwohl wohl nichts wirklich die massive Ausnutzung dieser Schwachstelle verhindert hätte, so könnte ein starkes Crypto Management mit Hardware Sicherheits-Modulen (HSMs) für die Root-Schlüsselgenerierung und Speicherung den Schaden auf eine einzige angegriffene Sitzung beschränken.

Der letzte und wichtigste Aspekt eines intelligenten IT-Sicherheitskonzeptes ist, dass alle oben genannten IT-Sicherheitsmaßnahmen fest miteinander verbunden sein müssen. Eine Maßnahme speist die nächste Maßnahme. Fehlt eine der Maßnahmen oder fällt eine Maßnahme aus, ist das ganze System geschwächt.

Vielleicht ist ihnen aufgefallen, dass in allen oben aufgeführten Punkten bezüglich einer intelligenten IT-Sicherheitsstrategie keine Anti-Virus-, VPN-, Web-Filter- und/oder Firewall-Lösungen aufgeführt sind. Das soll keinesfalls bedeuten, dass diese Lösungen nicht wichtig sind – obwohl Symantec gerade offiziell das Ende von Anti-Virus Lösungen angekündigt hat. Alle diese Lösungen werden benötigt. Sie sind aber für sich alleine gesehen nicht ausreichend. Bei einer intelligenten IT-Sicherheitsstrategie werden diese Systeme in das Gesamtsystem integriert. So könnte bspw. eine VPN Lösung für die gemeinsame Nutzung von Dateien eingesetzt und diese mit einer starken Authentifizierungslösung basierend auf die Nutzerprofile verknüpft werden. Dies ist bereits etwas, dass heute schon von vielen Unternehmen für den Zugriffsschutz auf das Netzwerk und dem Austausch hochsensibler Daten in Kombination einsetzt wird

David gegen Goliath endete damit, dass sich die Intelligenz gegen die rohe Kraft durchgesetzt hat. In der IT-Sicherheitswelt haben die Hacker genau dasselbe gemacht – die riesigen Konzerne einfach überlistet. Eine intelligente Sicherheitsstrategie basierend auf einer soliden Implementierung und Umsetzung kann dafür sorgen, dass die Goliaths wieder einen Schritt vor den Davids sind.

Quelle: SafeNet The Art of Defence Weblog – Autor: Prakash Panjwani

Über SafeNet

SafeNet (www.safenet-inc.de), 1983 gegründet, ist einer der größten Anbieter der Welt im Bereich Informationssicherheit und sorgt zuverlässig für den Schutz sensibler Daten von führenden Unternehmen weltweit. Mit seinem datenorientierten Ansatz schützt SafeNet die wertvollsten Informationen über den gesamten Lebenszyklus hinweg – vom Datencenter bis zur Cloud. Mehr als 25.000 Kunden in Unternehmen und Regierungsbehörden vertrauen auf SafeNet beim Schutz und der Kontrolle des Zugangs zu sensiblen Daten, beim Risikomanagement, bei der Einhaltung gesetzlicher Vorschriften sowie bei der Sicherung von virtuellen und Cloud-Umgebungen.

Info-Point-Security News: Gemalto akquiriert SafeNet