GFI: Wie wirklich in Netzwerken gepatcht wird - ein paar Zahlen

Wir wissen alle, wie wichtig es ist, mit IT-Sicherheitsupdates wie bspw. Patches Schritt zu halten. Aber wie viele Organisationen spielen wirklich diese IT-Sicherheitsupdates zeitnah ein und folgen den industriell bewährten Empfehlungen? Da die Angreifer immer gewiefter und die IT-Sicherheitsforscher immer gewissenhafter werden, so werden nahezu jeden Tag neue Schwachstellen in den gängigsten Software-Lösungen – von Betriebssystemen bis zu Endanwender-Applikationen und sogar IT-Sicherheitslösungen – entdeckt. Damit hier keine falsche Eindrücke entstehen: Die Software-Anbieter arbeiten Tag und Nacht daran, mit diesen Problemen fertig zu werden und Patches anzubieten, die diese Schwachstellen so schnell wie möglich beheben.

Dieser nicht endendwollende Strom von Updates von verschiedenen Anbietern erschwert es aber den IT-Abteilungen von Organisationen extrem, auf dem Laufenden zu bleiben. Obwohl Microsoft und andere große Softwareanbieter den Patchprozess durch eine weitest gehende Automatisierung und Verteilungstools zu vereinfachen zu versuchen, stellt dies dennoch viele Organisationen vor Herausforderungen, da in den meisten Unternehmensnetzwerken Patches erst in einer Testumgebung ausgiebig getestet werden müssen, bevor sie in das Produktivnetzwerk eingespielt werden dürfen.

Updates und Patches vorher nicht zu testen kann zu einem Albtraum aus Systemproblemen und nicht mehr lauffähigen Rechnern führen. Denken Sie nur einmal an das Patch Fiasko von McAfee aus dem Jahr 2010, als ein Update alle Windows XP Computer unbrauchbar machte und McAfee schlussendlich vielen Kunden eine Entschädigung zahlen musste, damit diese repariert und wieder hergestellt werden konnten.

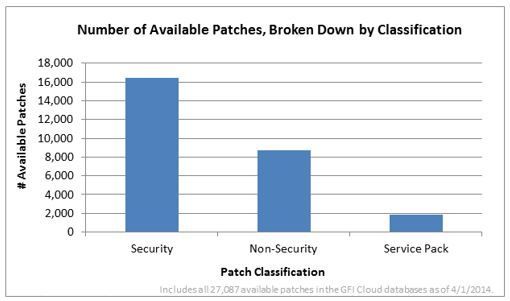

Dennoch kann das verspätete oder gar kein Einspielen von Patches zu schwerwiegenden Konsequenzen führen – einschließlich der unerwünschten Enthüllung persönlicher oder unternehmerischer sensibler Informationen mit entsprechenden Straf- und Haftungspflichtigen Folgen sowie Strafen durch Verletzungen von Compliance-Anforderungen – da die meisten dieser Patches sicherheitsrelevant sind. Wenn man die Jahresstatistik der GFI Cloud Datenbank betrachtet, dann entdeckt man dort 27.087 Patches, von denen wiederum 16.000 als sicherheitsrelevant und fast 2.000 als Service Pack eingestuft sind, die in der Regel ebenfalls IT-Sicherheitsupdates beinhalten.

In den heutigen unsicheren wirtschaftlichen Zeiten sind die meisten IT-Abteilungen unterbesetzt und die IT-Administratoren arbeitstechnisch bereits am Anschlag. Das Patchen kann zu einer „wenn ich dafür Zeit habe“ Angelegenheit werden – und somit zum Vorboten einer Katastrophe. Einige der Patches werden dabei vielleicht komplett übersehen und manuell festzuhalten, welche Systeme in einem Netzwerk gepatcht und welche nicht gepatcht wurden, führt in der Regel nur zu Kopfschmerzen bei den Administratoren.

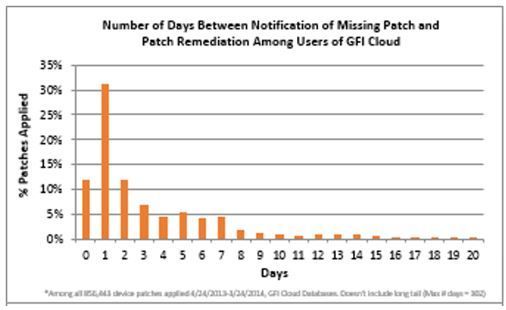

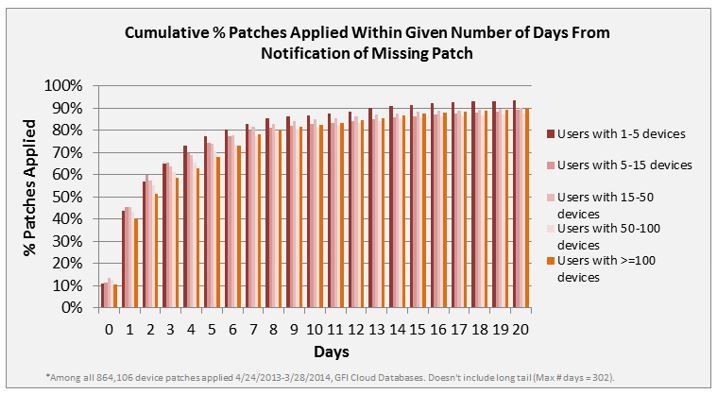

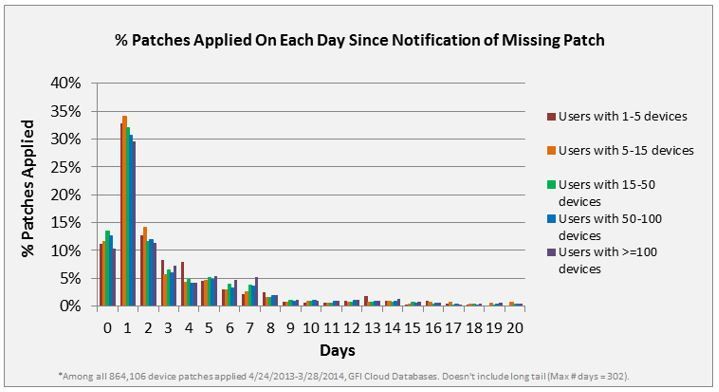

Ein gutes Patch Management System hat einen langen Entwicklungsprozess hinter sich, um genau diese Problematiken zu lösen. Ein ausgereiftes System kann das Netzwerk auf fehlende Patches hin überwachen und die Administratoren auf Missstände hinweisen. Aktuelle Zahlen – die mit Zustimmung von GFI Cloud nutzenden Organisationen gesammelt wurden – belegen, dass Benachrichtigungen ein sehr leistungsstarker Motivator sein können: Nach einer Benachrichtigung wurden bei 30 Prozent der Organisationen die fehlenden Patches innerhalb eines Tages eingespielt, 90 Prozent aller Organisationen erledigten ihre Patch Aufgaben nach einer Benachrichtigung innerhalb von zwei Wochen.

Diese Statistiken umfassen eine Periode von einem Jahr (vom April 2013 bis April 2014) und beinhalten 864.106 Patches, die von den Kunden in diesem Zeitraum eingespielt wurden. Bedenken sie dabei, dass diese Zahlen und Muster nur von GFI Cloud Anwendern stammen – die durchschnittlichen Patch-Zahlen kleiner Unternehmen können davon abweichen. Tatsächlich hat eine letztjährige Studie von der „Federation of Small Business“ (Vereinigung kleiner Unternehmen) aus Großbritannien ergeben, dass nur 36% der kleinen Unternehmen regelmäßig IT-Sicherheitspatches auf ihren Systemen implementieren. Dies führt dazu, dass viele dieser ungepatchten Systeme einem enormen Sicherheitsrisiko ausgesetzt sind.

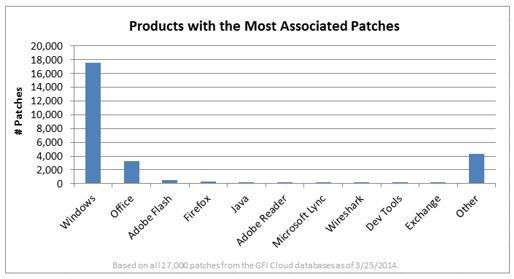

Ein Teil dieses Sicherheitsproblems ist auch, dass es so viele Patches von so vielen unterschiedlichen Software-Anbietern gibt. Die Daten von GFI zeigen, dass die meisten Patches über einen Jahreszeitraum bei den Applikationen von Windows, Microsoft Office, Adobe Flash, Firefox, Java, Adobe Reader, Microsoft’s Lync Communications Software, Wireshark, Exchange sowie verschiedene Entwicklertools zu finden sind. Zudem wurden über 4.000 Patches betreffend „anderen Produkten“ (z.B. irgendeine andere Büroanwendung) gezählt.

Bedenken sie dabei, das Zahlen nicht immer die ganze Geschichte erzählen. Man könnte als ersten Eindruck bekommen, dass die Lösungen mit den meisten Patches auch die fehleranfälligsten Lösungen sind. Das kann, muss aber nicht der Fall sein. So hat Beispielsweise Microsoft alleine diesen Monat fünf Patches veröffentlicht, die sieben Schwachstellen beheben. Im selben Monat hat Apple zwei Patches veröffentlicht, die aber über 20 Schwachstellen geschlossen haben. Anders ausgedrückt: Viele Patches heißt nicht unbedingt viele Schwachstellen.

Zudem ist es manchmal sehr schwierig, ähnliche Lösungen verschiedener Hersteller hinsichtlich ihrer veröffentlichten Patches miteinander zu vergleichen. Einige Hersteller veröffentlichen beispielsweise gleich eine komplett neue Version ihrer Lösung (z.B. Google Chrome) um Sicherheitslücken zu schließen statt nur individuelle Patches für die einzelnen Lücken zu schreiben.

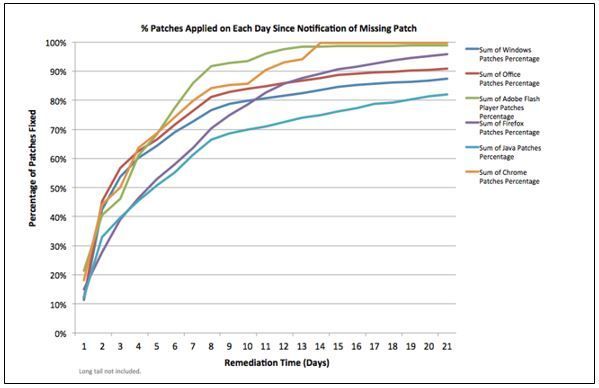

Es ist aber immer wieder interessant eine Aufschlüsselung der sogenannten Produkte mit den „meisten Patches“ anzusehen, die die eingespielten Patches in einem bestimmten Zeitraum nach Bekanntgabe eines verfügbaren Patches berücksichtigen. Die prozentualen Spitzen sind für einige wenige Lösungen wie Firefox und Adobe sehr hoch – die Masse aller Lösungen folgt aber in etwa derselben Kurve mit einem starken Anstieg bis zum siebten Tag mit anschließender Abflachung.

Obwohl diese prozentuale Auswertung einen einwöchigen Trend belegt, so hängt es auch von der Lösung ab. Bei Firefox liegt die Patchrate in einer Woche bei 90 Prozent, bei Java hingegen leicht unter 70 Prozent.

Ein weiterer Trend, der im Laufe der ersten Woche ziemlich konstant bleibt, ist die Beobachtung, dass Unternehmen mit mehr als 100 Geräten die Patches nicht nur an einem bestimmten Tag einspielen. Das ist auch nicht verwunderlich, da größere Unternehmen deutlich vorsichtiger sind, die Patches vor einem Einspielen selbst testen und natürlich auch mehr Zeit benötigen, die vielzähligen Systeme zu patchen. Bis zum vierten Tag nach einem Patch-Hinweis hinken auch die kleinsten Unternehmen (1-5 Geräte) noch etwas mit dem Patchen hinterher. Nach dem vierten Tag haben aber die meisten dieser kleinsten Unternehmen ihre Geräte gepatcht.

Die gute Nachricht: Unabhängig von der Größe des Unternehmens – die größte Prozentsatz der Nutzer der GFI Cloud Services patchen ihre Systeme innerhalb von nur einem Tag nach einer Benachrichtigung hinsichtlich fehlender Patches.

Dies belegt eindeutig die Hypothese, dass Benachrichtigungen ein sehr starker Motivationsfaktor sind.

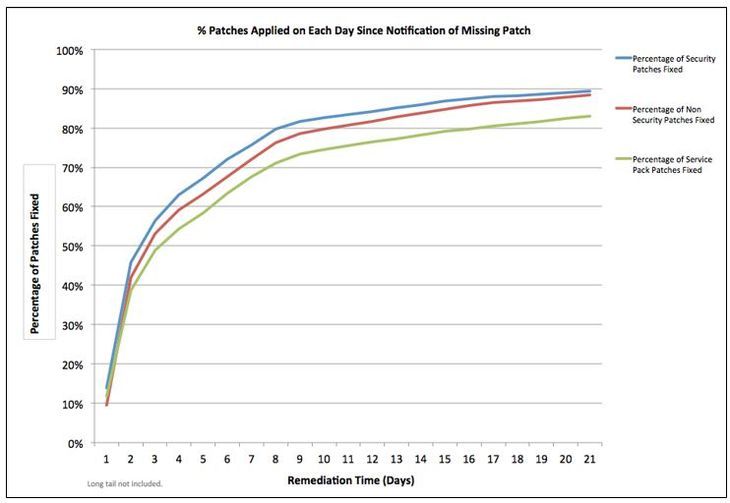

Wie es vielleicht erwartet werden kann, sind Unternehmen, die auch spezifische IT-Sicherheitspatches regelmäßig einspielen, etwas schneller und „fleißiger“ als Unternehmen, die keine spezifischen IT-Sicherheitspatches einspielen – der Unterschied ist aber nicht sehr groß. Andererseits gibt es größere Unterschiede zwischen dem Einspielen von regulären Patches und vollwertigen Service Packs. Das ist aber nicht verwunderlich, dass es deutlich mehr Zeit erfordert, diese Service Packs einzuspielen (und natürlich auch mehr Zeit benötigt wird, diese im Vorfeld aufgrund der höheren Komplexität und größeren Gefahr vor „unerwünschten“ Konsequenzen zu testen).

Alles in allem erzählen diese Statistiken eine ermutigende Geschichte: Obwohl einige industrieweit durchgeführte Studien ergeben haben, dass nur ein geringer Prozentsatz der Geräte und Applikationen vor allem in Segmenten wie „Kleinstunternehmen“ gepatcht wurden, so haben Nutzer von automatisierten gehosteten Management Plattformen wie GFI Cloud ihre Patch-Aufgaben deutlich besser erledigt – diese Nutzer haben schnell auf Benachrichtigungen hinsichtlich fehlender Patches reagiert und das Problem innerhalb weniger Tage behoben. Es macht also wirklich Sinn, dem meist überlasteten IT-Personal so eine helfende Hand zur Verfügung zu stellen und – auch aufgrund der horrenden Konsequenzen, die nicht gepatchte Systeme nach sich ziehen können – dem Patchen der Systeme eine hohe Priorität im Unternehmen einzuräumen.

Werfen Sie einen Blick auf das Patch Management System der GFI Cloud und testen sie die Lösung mit einer kostenfreien 30 Tage Testversion.

Über GFI Software:

GFI Software (www.gfisoftware.de) entwickelt hochwertige IT-Lösungen für kleine und mittlere Unternehmen mit bis zu 1000 Anwendern. GFI bietet zwei wichtige Lösungsplattformen: GFI MAX ermöglicht Managed Service Providers (MSPs) die Bereitstellung von Dienstleistungen an ihre Kunden, und GFI Cloud hilft Unternehmen mit eigenen internen IT-Teams beim Management und bei der Betreuung ihres Netzwerks über die Cloud. Mit mittlerweile über 200.000 Unternehmenskunden umfasst die GFI Produktpalette zudem Collaboration- und Anti-Spam-Lösungen, Netzwerksicherheit, Patch-Management, Faxkommunikation, E-Mail-Archivierung und Web Monitoring. GFI vertreibt seine Produkte indirekt über ein großes weltweites Partner-Netzwerk. Das Unternehmen hat mehrere Preise für seine Technologie gewonnen und ist langjähriger Microsoft Gold ISV Partner.